来源:自学PHP网 时间:2015-04-16 23:15 作者: 阅读:次

[导读] 对模块输入过滤不严格 影响范围在3 6版本到4 7(for now) WriteFile 函数 写入文件$set=$this-Post[ 39;sharetemp 39;];$set = jstripslashes($set);$file = ROOT_PATH 39;templates default s...

|

对模块输入过滤不严格 影响范围在3.6版本到4.7(for now)

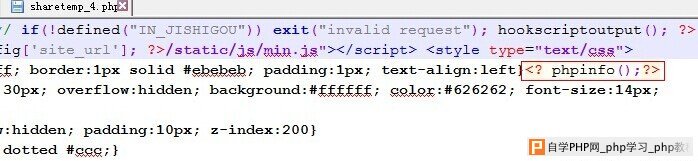

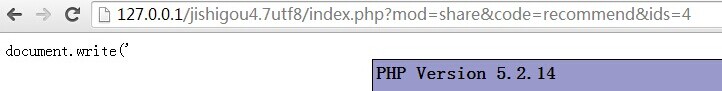

//WriteFile 函数 写入文件 $set=$this->Post['sharetemp']; $set = jstripslashes($set); $file = ROOT_PATH . 'templates/default/share/sharetemp_'.$shareid.'.html'; if(!is_dir(dirname($file))) { jmkdir(dirname($file)); } $len = Load::lib('io', 1)->WriteFile($file, $set); if(!$len) { die($file." 文件无法写入,请检查是否有可写权限。"); } { $topic_list[$k]['content'] = stripslashes($topic_list[$k]['content']); if($share['string'] && $share['string'] > 0){ $topic_list[$k]['content'] = cut_str(strip_tags($topic_list[$k]['content']),$share['string'],'<a>'); } }

include $this->TemplateHandler->Template('share/sharetemp_'.$ids);<<<直接进行包含 导致代码执行

修复方案:

过滤标签 严格规定输入 修改正则

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com