来源:自学PHP网 时间:2015-04-17 11:59 作者: 阅读:次

[导读] 通达OA2013和2010版本,Office Anywhere 2013工作日志编辑页面存在存储型XSS,上级领导查看日志后能,可窃取到cookie1、工作日志编辑页面 源码 绕过bypass 字符可构造XSS!1、截取到得cookie2、利用...

|

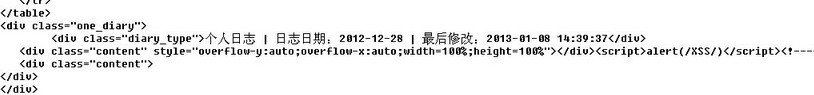

通达OA2013和2010版本,Office Anywhere 2013工作日志编辑页面存在存储型XSS,上级领导查看日志后能,可窃取到cookie

1、工作日志编辑页面 源码 绕过bypass 字符可构造XSS!   1、截取到得cookie

2、利用Cookie Injector 在支持同源策略条件下,替换cookie 登陆到Cookie用户ceshi2.

修复方案:

1、工作日志内容编辑页面过滤 2、http-only

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com