来源:自学PHP网 时间:2015-04-17 14:11 作者: 阅读:次

[导读] 作者:relywind影响版本:KindEditor 3.5.2~4.1漏洞利用:打开编辑器,将一句话改名为1.jpg 上传图片,打开文件管理,进入down目录,跳至尾页,最后一个图片既是我们上传的一句话点击改名打...

|

作者:relywind

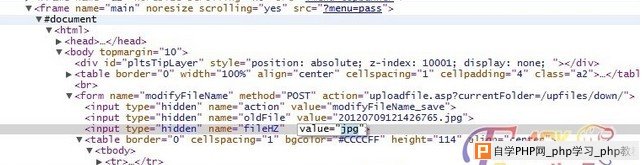

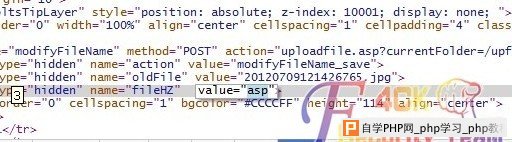

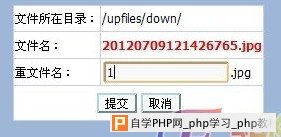

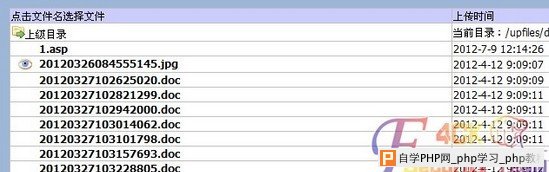

影响版本: KindEditor 3.5.2~4.1 漏洞利用: 打开编辑器,将一句话改名为1.jpg 上传图片, 打开文件管理,进入“down”目录,跳至尾页,最后一个图片既是我们上传的一句话 点击改名  打开谷歌浏览器的 审查元素  找到form表单 www.2cto.com  修改“jpg”为“asp”  名字修改为1 保存  一句话就生成了,连接地址为 http://www.2cto.com /upfiles/down/1.asp |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com