来源:自学PHP网 时间:2015-04-17 11:59 作者: 阅读:次

[导读] 可以通过后台遍历服务器,任意删除,还可以通过得到的路径通过MYSQL导出木马。后台的图片管理等页面可以遍历整个服务器、通过代码我们可以看到 isset($dir) or $dir = #39;#39;;$dir=str_rep...

|

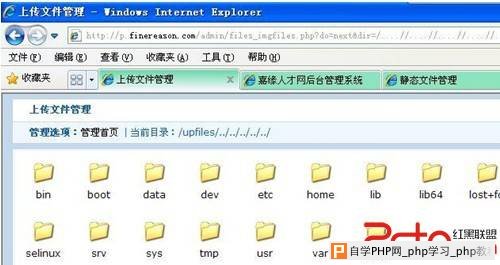

可以通过后台遍历服务器,任意删除,还可以通过得到的路径通过MYSQL导出木马。

后台的图片管理等页面可以遍历整个服务器、

通过代码我们可以看到 isset($dir) or $dir = '';

$dir=str_replace('../','',$dir);

if($dir!=''&&substr($dir,0,1)=='/') $dir=substr($dir,1);

$files_root = FR_ROOT.'/upfiles/'.$dir;

$files_path = $cfg['path'].'upfiles/'.$dir;

if(substr($files_path, -1) != '/') $files_path.= '/';

$dirs = $files = $imgfiles = array();

if(substr($files_root, -1) != '/') $files_root.= '/';

代码中 对 ../ 以及/进行了过滤,那么 我们用....//就可以绕过限制

涉及到的文件有:

files_imgfiles.php

files_htmlfiles.php

等。。

得到路径后,可以通过后台的SQL执行命令 导出木马到服务器上,拿到shell。

因为对官方服务器安全有危害 ,故不做演示了。

修复方案:

程序员懂的。。。

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com