来源:自学PHP网 时间:2015-04-17 11:59 作者: 阅读:次

[导读] 查询时过滤不全导致SQL注射漏洞0x0.1网站首页的公告栏里面的公告http://www.transparcel.com/newsDetail.asp?id=67 存在注入点 有个普通的过滤,SQL通用防注入系统-但是单单用这个过滤还不够的,我...

|

查询时过滤不全导致SQL注射漏洞

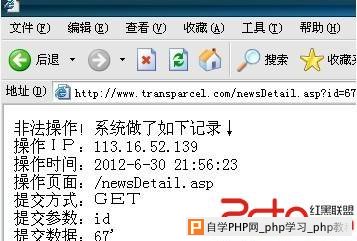

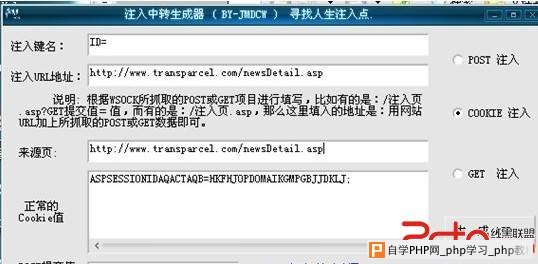

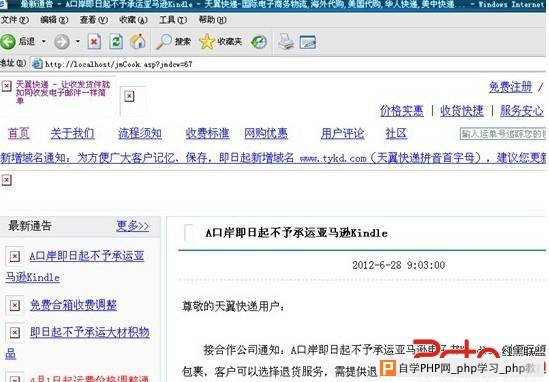

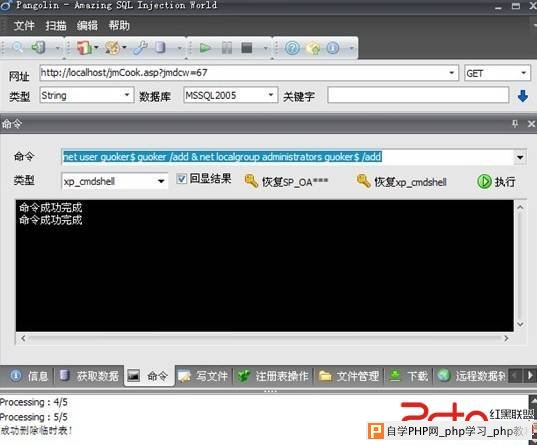

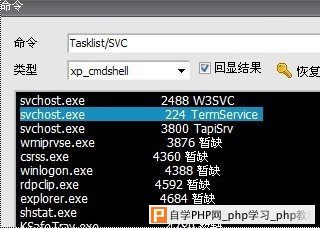

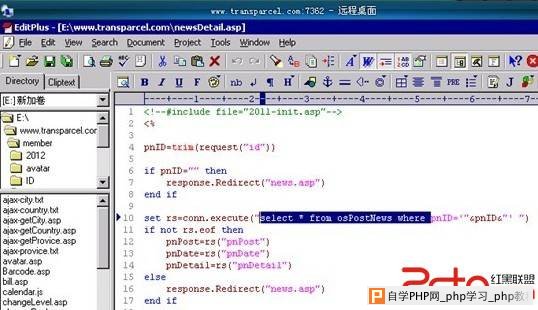

0x0.1 网站首页的公告栏里面的公告http://www.transparcel.com/newsDetail.asp?id=67 存在注入点 有个普通的过滤,SQL通用防注入系统  -但是单单用这个过滤还不够的,我们可以用cookie注入来突破掉这个层过滤 生成下  OK,本地把生成出来的文件 丢到HTTP里面去,  把本地地址http://localhost/jmCook.asp?jmdcw=67丢到穿山甲里面去看看 成功识别   成功创建一个系统帐号 密码为guoker 现在我们来查询下远程终端的端口 第一步: Tasklist/SVC 列出所有进程,系统服务及其对应的PID值! 而终端所对应的服务名为:TermService 第二步:用netstat -ano命令,列出所有端口对应的PID值! 找到PID值所对应的端口 查找PID  查找端口  我们可以看到端口是7362 好了用系统自带的登录吧  OK 0x0.2 漏洞产生原因  没有做任何过滤..... 修复方案: 查询的时候添加过滤吧..... 作者 GuoKer(ZhuLiu) |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com