来源:自学PHP网 时间:2015-04-17 11:59 作者: 阅读:次

[导读] 1. 后台SQL注入某分站http://stock.business.sohu.com/publish/login.php使用用户名:admin#39; or 1=1 -- 密码任意可以进入后台进行投稿操作。2. http://product.news.sohu.com/news/s7/show.php?name=5......

|

1. 后台SQL注入

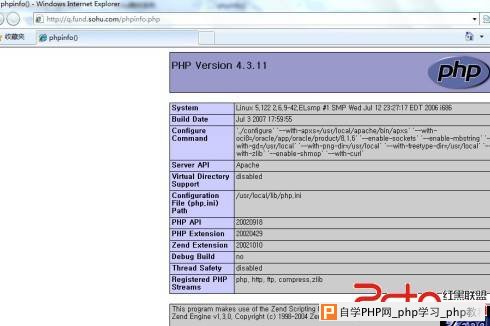

某分站http://stock.business.sohu.com/publish/login.php 使用用户名:admin' or 1=1 -- 密码任意可以进入后台进行投稿操作。  2. http://product.news.sohu.com/news/s7/show.php?name=5 注入点,有问题的参数是name,可获取数据库相关信息。 Host IP:123.125.116.190 Web Server: nginx/1.0.5 Powered-by: PHP/5.3.10 DB Server: MySQL Current DB: military 3. phpinfo()信息泄漏 http://q.fund.sohu.com/phpinfo.php  修复方案: 1. 过滤字符。 2. 删除phpinfo文件。 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com