来源:自学PHP网 时间:2015-04-17 12:00 作者: 阅读:次

[导读] 文件位置apps\weibo\Lib\Action\OperateAction.class.php//删除评论 function docomments(){ $result = D(#39;Comment#39;)-deleteComments( $_POST[#39;id#39;] , $this-mid); X(#......

|

文件位置

apps\weibo\Lib\Action\OperateAction.class.php

//删除评论

function docomments(){

$result = D('Comment')->deleteComments( $_POST['id'] , $this->mid);

X('Credit')->setUserCredit($info['uid'],'delete_comment');

echo json_encode($result);

}

deleteComments方法没有对Post进行过滤可以导致注入

1 首先注册一个帐号

2 去进行一个评论

3 到http://t.thinksns.com/comment?type=send&from_app=weibo通过firebug等工具可以查看到评论的那条记录ID

4 利用地址http://t.thinksns.com/index.php?app=weibo&mod=Operate&act=docomments

5 发送post数据 id=你评论的那条ID(POST的时候需要登录状态,之前的版本可以不登录执行)

6 其他参数 自由发挥

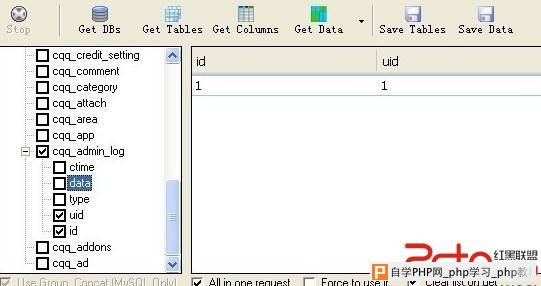

下图为本地测试结果

修复方案:

过滤参数 |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com