来源:自学PHP网 时间:2015-04-17 11:59 作者: 阅读:次

[导读] 如果XSS的利用回想当年NBSI一样简单化,也许结果就不同了。用事实说话。我们要知道的一个事实是,很多大型互联网企业,其前台防护都很到位,但是没有人会挑保护最好的地方下手,...

|

如果XSS的利用回想当年NBSI一样简单化,也许结果就不同了。

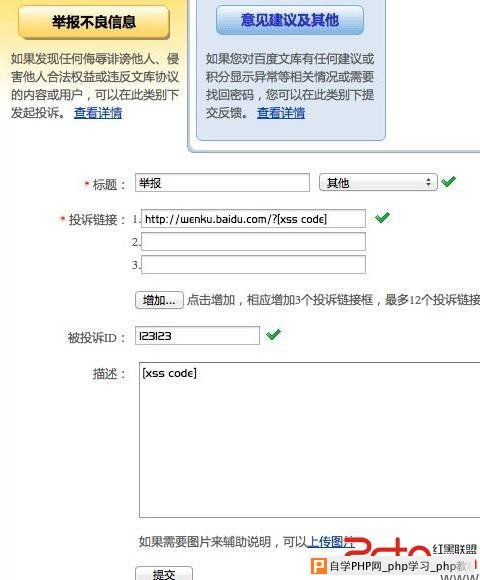

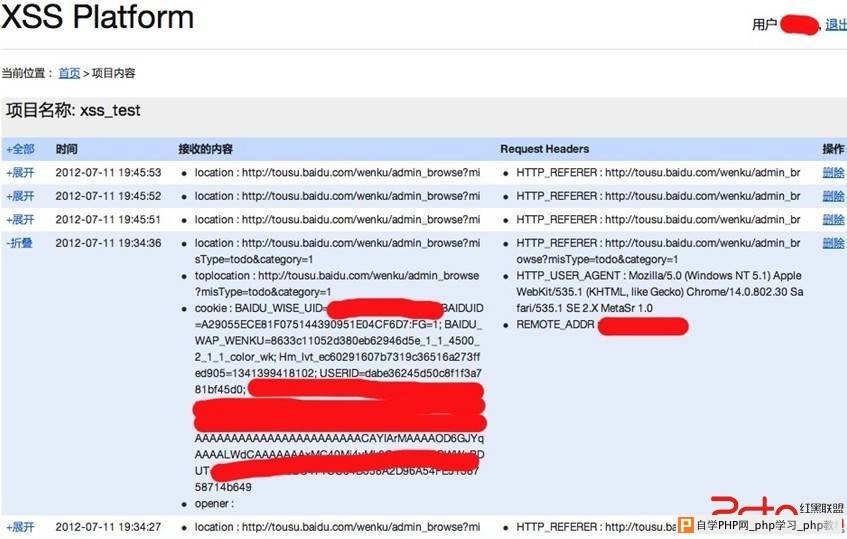

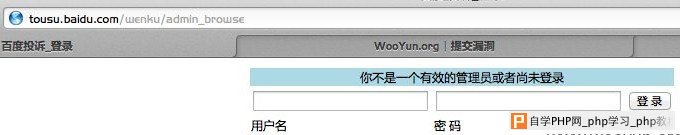

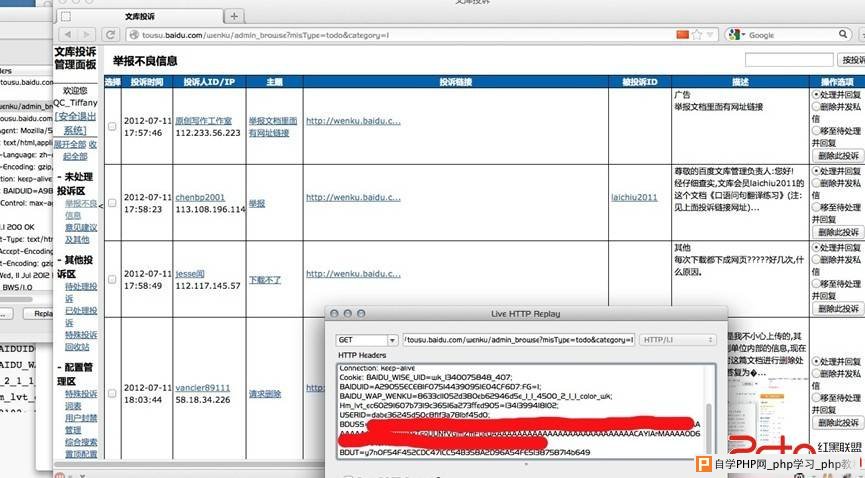

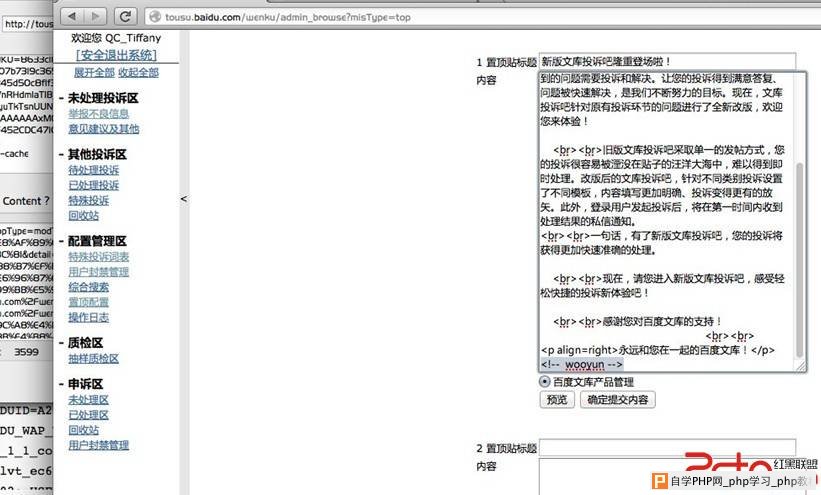

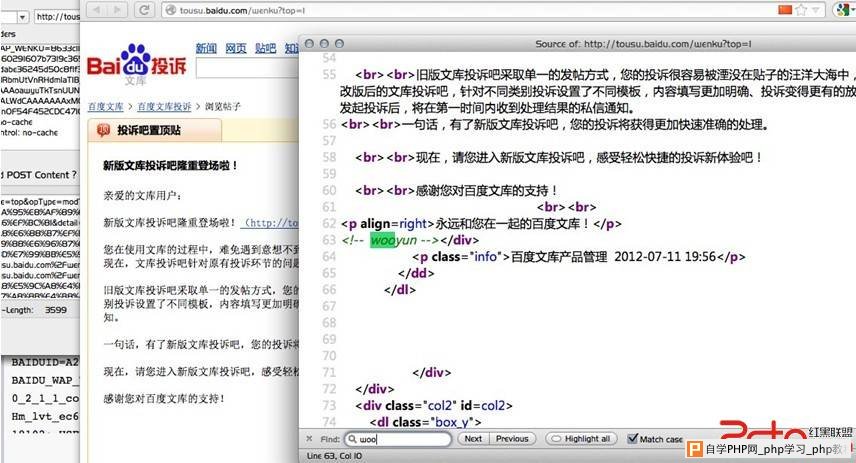

用事实说话。 我们要知道的一个事实是,很多大型互联网企业,其前台防护都很到位,但是没有人会挑保护最好的地方下手,对于前台来说,他的后台就是一个容易被忽视的地方,虽然我们不知道后台程序的构造,但是我们可以根据一些功能的性质来大胆推测,比如互联网公司安全短板--客服反馈系统。 目标地址: http://tousu.baidu.com 漏洞证明:找到一个产品的投诉页面,比如文库,想这种功能比较简单的表单,我们直接提交"><xss code><这样的代码猜测  提交后如果运气好的话。。。。。  访问了一下后台地址,居然是外网可访问的,利用得到的cookie进行会话劫持    还有置顶编辑功能,留个脚印   修复方案: 后台不应该对公网全网开放,另外信息展现需要做输出转义。 cookie全局httponly? |

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com