PHP Weby Directory Software 1.2多重缺陷及修复 - 网站安关注热度:25

影响程序: PHP Weby directory software version 1.2开发者:http://phpweby.com下载地址: ht*p://phpweby.com/down/phpwebydirectory.zip缺陷类别: Blind SQL injection CSRF程序介绍:Php Weby.....[详情]

DEXTUpload过滤不严导致任意上传文件获取webshell关注热度:39

DEXTUpload过滤不严导致任意上传文件获取webshell权限先选一个可以上传的gif图片,进行正确上传,刺探功能是否可以完整的上传上传一下,不知道传上去吗?所以我刚才在上传时候的时候运行了..[详情]

百度空间友情链接储存反射型XSS - 网站安全 - 自关注热度:27

严重程度可构成XSS蠕虫,本人chrome测试成功!简单的说就是新版百度空间中友情链接中缺少对JS字符的过滤,导致了储存反射型XSS跨站脚本漏洞。你信不信我反正是信了,下面给出利用方..[详情]

![那些年我们一起学XSS - 8. Dom Xss入门 [显式输出]](/uploads/allimg/c150417/142923ZDQO0-Ha07.jpg)

那些年我们一起学XSS - 8. Dom Xss入门 [显式输出]关注热度:24

反射型XSS部分,就到这里了。 接着我们进入Dom Xss的部分。 Dom Xss相比反射型XSS,脑袋需要多思考一层。 也就是说,我们关注的不仅是【输出】了什么,还要了解这个页面里,【javascri..[详情]

那些年我们一起学XSS - 7. 宽字节、反斜线与换行关注热度:26

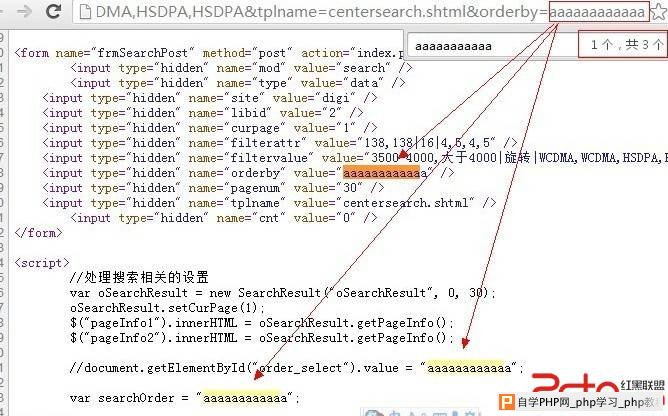

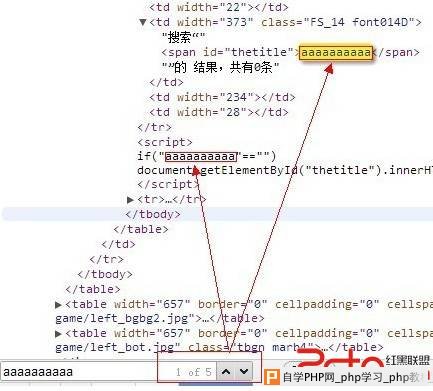

这一次,3个家伙一起上啦~1. 实例点如下:http://cgi.data.tech.qq.com/index.php?mod=searchtype=datasite=digilibid=2curpage=1pagenum=30filterattr=138,138|16|4,5,4,5filtervalue=3500-4000,%B4%F.....[详情]

那些年我们一起学XSS - 6. 换行符复仇记 - 网站安关注热度:13

还是在script之间的场景,某些情况下,我们仅仅需要的只是一个换行符,就可以绕过过滤了。 它让双引号,尖括号知道了它们不是一个符号在战斗。1.实际场景是下面这个例子。http://..[详情]

从框架注入漏洞到非法重定向 - 网站安全 - 自学关注热度:19

1) 框架注入漏洞的定义,描述:--------------------------------------------定义:一个框架注入攻击是一个所有基于GUI的浏览器攻击,它包括任何代码如JavaScript,VBScript(ActivX),Flash,AJAX(html+js+py)。代..[详情]

那些年我们一起学XSS - 5. 反斜线复仇记 - 网站安关注热度:23

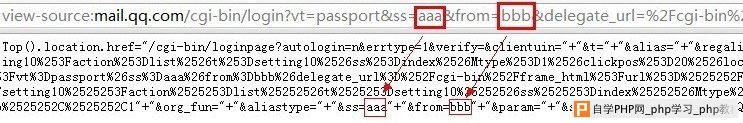

还是在script之间的场景,某些情况下,我们仅仅需要的只是一个反斜线,就可以绕过过滤了。详细说明:1. 有以下实例点。http://mail.qq.com/cgi-bin/login?vt=passportss=aaafrom=bbbdelegate_url=%2Fcgi-b..[详情]

那些年我们一起学XSS - 4. 宽字节复仇记 [QQ邮箱基关注热度:19

前面教程第2节,说到了输出在script../script之间的情况。也说到了后面会再继续一些有意思的例子。实际上,我们碰到的往往不是那么好。很多情况下,程序员都是会过滤的。 那么我们怎..[详情]

那些年我们一起学XSS - 3. 输出在HTML属性里的情况关注热度:25

和前面的不一样的时,有时候,输出会出现在HTML标签的属性之中。例如: input value=输出 、 img onload=...[输出]... ,再比如 body style=...[输出]... .. 这个时候怎么办呢?1. 大网站.....[详情]

那些年我们一起学XSS - 2. 输出在<script&关注热度:11

接着上面一个教程,我们继续。这个例子属于第一例的特殊情况,当然也有特殊解法。也属于非常常见的一种情况。1. 我们找到这么一个点,也是输入和输出都未过滤的一个点。相比教..[详情]

那些年我们一起学XSS - 1. 什么都没过滤的入门情关注热度:13

只是些反射型XSS,单单发出来没有什么意义。只是些反射型XSS,腾讯怎么修都修不完。只是些反射型XSS,我想让它变得更有价值。只是些反射型XSS,我拿他们做成了教程。1. XSS的存在,..[详情]

SiteServer CMS 3.5后台上传WEBSHELL - 网站安全 - 自学关注热度:21

版本号:SiteServer CMS 3.5后台,上传张GIF格式的木马.然后,通过站点文件管理,修改文件名,就可以修改图片木马的格式为 **.aspx版本号:SiteServer CMS 3.5http://demo2.siteserver.cn/siteserver/login.asp.....[详情]

8种方法siteserver后台getwebshell及安全建议 - 网站安关注热度:22

第一种:模版管理直接修改文件源码可得webshell第二种:编辑器漏洞http://demo2.siteserver.cn/siteserver/TextEditor/fckeditor/ 可得webshell第三种:模版添加 居然有添加asp aspx文件的模版 在得webshell..[详情]

顺丰的一个SQL注入 - 网站安全 - 自学php关注热度:41

顺丰优选首页:http://www.sfbest.com注入点地址:http://home.sfbest.com/order/viewproduct/id/56455/情况1:整站没仔细看,但是担心别处也有注入,还是自行排查一遍吧。情况2:昨天下单后看到这个伪..[详情]

ORACLE数据库手工注入详解 - 网站安全 - 自学php关注热度:27

这些天一直浑浑噩噩,也没写过什么文章(其实是不知道写什么好),今天看到bystander写了一个mysql手工注入的文章,关键是还加贡献了,这让我等小菜心动不已啊,快放假了,估计写了..[详情]

XSS等web安全漏洞的防范 - 网站安全 - 自学php关注热度:34

近在cnode社区,由@吴中骅的一篇关于XSS的文章,直接导致了社区的人开始在cnode尝试各种攻击。这里总结了一下这次碰到的一些问题与解决方案。文件上传漏洞之前nodeclub在上传图片的时..[详情]

XSS的键盘记录 - 网站安全 - 自学php关注热度:18

转自国外安全研究论坛这种方法是非常公开的,但很多人仍然不知道它。cookie时,从目标不能重复使用,您可以使用此方法。 你需要一台主机上传:g.phpPHP Code:?php$Keylog = $_GET[c];$reffer..[详情]

经纬社区一存储型XSS - 网站安全 - 自学php关注热度:19

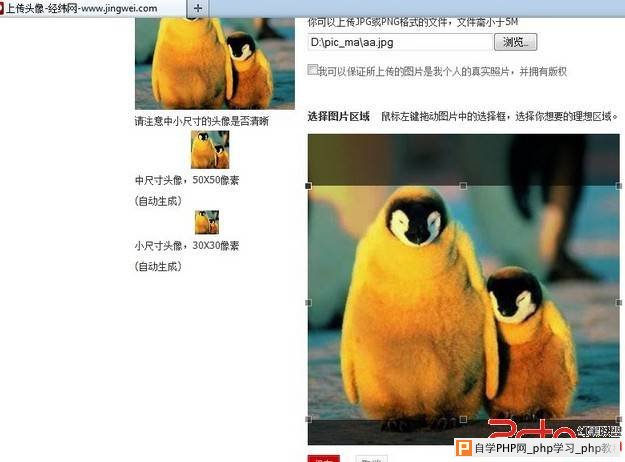

1)注册一个用户,测试发现和均被过滤,于是寻找其他突破点;2)发现整个网站貌似只有上传自己的头像了;2.1)选择一张图片并上传;2.2)抓包分析,发现tinyUrl参数貌似能够利用一..[详情]

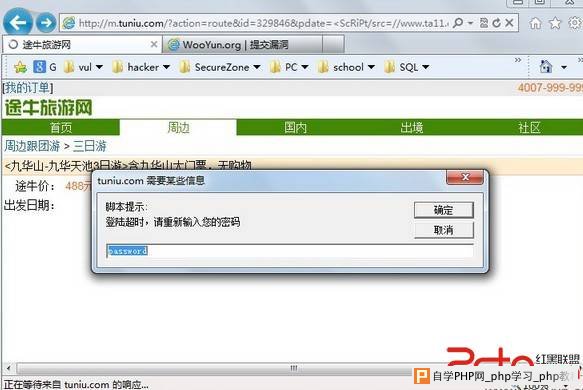

途牛网XSS+CSRF钓鱼式重置用户密码 - 网站安全 -关注热度:20

记得某次面试时候说起这个利用,但是面试官觉得不可行。我觉得居然用户能被X也应该有可能被钓,还是有可行性的。1.某处XSS:http://m.tuniu.com/?action=routeid=329846pdate=ScRiPt prompt(/xss/)/..[详情]

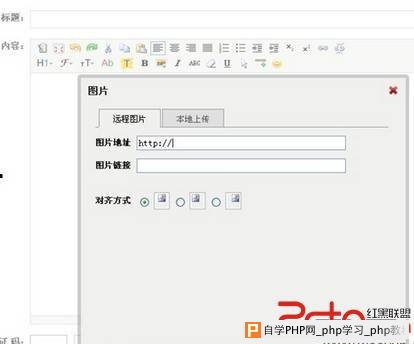

51比购网储存型XSS&CSRF加关注 - 网站安全 - 自学关注热度:26

闲着无聊测试的 PS 我发的漏洞有好多都没审核啊,啥情况啊........刚刚接触CSRF.求交流51比购网储存型XSSCSRF加关注比购社区论坛处发帖任意插入一张图片然后发帖 抓包http://www.51bi.com/sp..[详情]

51CTO微博持久型XSS - 网站安全 - 自学php关注热度:14

51CTO微博活动XSS(上次我发的XSS+CSRF 51cto确实给少rank了 跟51cto说好了 以后都要给我多点rank 补回 嘻嘻)发起个活动http://t.51cto.com/index.php?m=event.modifyeid=5填写好信息 挟持数据包event_p.....[详情]

利用二维码在web站点制造XSS跨站漏洞 - 网站安全关注热度:26

百度搜索:二维码解码之后看到如下图,在生成二维码中填入xss跨站语句点击生成复制生成的二维码图片地址在二维码解码处点击在线获取,填入二维码图片网址,之后点击获取,再点..[详情]

深入escape_string for Mysql - 网站安全 - 自学php关注热度:14

这篇文档的内容是09年的,当时甚至还有用PHP4的,可能有部分过时,查看时请注意分辨。Author: wofeiwo#80sec.comDate: 2009-7-28一、背景 在日常的web程序编写过程中,经常需要处理字符集的问题..[详情]

WordPress Chocolate WP Theme多个安全漏洞 - 网站安全关注热度:18

受影响系统:WordPress Chocolate WP Theme描述:BUGTRAQ ID: 57541WordPress Chocolate WP是WP的商业主题。Chocolate WP Theme for WordPress在实现上存在跨站脚本、路径泄露、滥用功能、拒绝服务和.....[详情]

千博企业网站管理系统注入0day&GetShell - 网站安关注热度:17

千博企业网站管理系统是一套比较常见的企业网站管理系统,很多市面上的企业网站都是改它的源码而来的。它的ASPX版本是封装起来的,就是说很多东西是放进DLL里面的,因此给查看源..[详情]

人人网七年活动摇奖机可突破限制无限摇 - 网站关注热度:38

http://seven.renren.com/websitecelebrate这里有个摇奖机,摇一下,结果没中,提示下一次摇要在下一个小时。http://s.xnimg.cn/a49632/actimg/12anniversary/js/anniversary.js发现了这么一个JS文件,包含7周年..[详情]

Oracle Applications自带组件SQL注入 - 网站安全 - 自学关注热度:12

Oracle Applications 11i 一个自带组件sql注入注入位置:fnd_help.search参数:appname提交方式:post测试用提交:appname=1%27%20or%2024%20%3d%20%2723find_string=1langpath=USrow_limit=25WVS扫出来的.....[详情]

从php-Charts 'url.php'代码执行学到的小技巧关注热度:24

漏洞分析和利用在这里。漏 洞 代 码:?php require(../lib/phpchart.class.php); $color_var=array(txt_col,line_col,bg_color); $cname=$_GET[type]; $chart=new PHPChart($cname); foreac.....[详情]

WordPress Zingiri Forums arbitrary file disclosure(含修复手关注热度:38

参考:WordPress Zingiri Forums arbitrary file disclosurehttp://ceriksen.com/2013/01/12/wordpress-zingiri-forums-arbitrary-file-disclosure/Secunia Advisory SA50833http://secunia.com/advisori.....[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com