网络攻击技术(三)——Denial Of Service - 网站安全关注热度:28

1.1.1 摘要 最近网络安全成了一个焦点,除了国内明文密码的安全事件,还有一件事是影响比较大的Hash Collision DoS(通过Hash碰撞进行的拒绝式服务攻击),有恶意的人会通过这个安全漏洞..[详情]

网络攻击技术(二)——Cross-site scripting - 网站安关注热度:18

1.1.1 摘要在本系列的第一篇博文中,我向大家介绍了SQL Injection常用的攻击和防范的技术。这个漏洞可以导致一些非常严重的后果,但幸运的是我们可以通过限制用户数据库的权限、使用..[详情]

网络攻击技术开篇——SQL Injection - 网站安全 - 自关注热度:13

1.1.1摘要 日前,国内最大的程序员社区CSDN网站的用户数据库被黑客公开发布,600万用户的登录名及密码被公开泄露,随后又有多家网站的用户密码被流传于网络,连日来引发众多网民对..[详情]

强智科技教务管理系统注入漏洞及修复 - 网站安关注热度:939

昨天无聊 就去一个朋友的大学的教务处看了看。心想说不定能帮他改改挂科成绩看了一下是一个叫强智科技教务管理系统google发现爆出过漏洞 登录框POST注入。。Mssql数据库我试了试 不..[详情]

雅信达语言学科网络平台上传漏洞及修复 - 网站关注热度:25

雅信达学习平台是一套应高校外语教改课题而生的语言学科网络学习平台,采用基于校园网运行的B/S架构,具有技术先进、内容丰富、功能新颖等特点。对于语言类的学习是一个非常好..[详情]

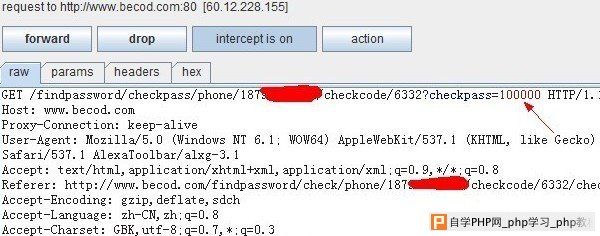

百酷网修改任意用户密码(含修复方案) - 网站安全关注热度:27

百酷网修改任意用户密码,米有多少技术含量,大神莫喷,现在厂商貌似已经修复了,所以当你看到这个漏洞的时候,差不多已经失效了,囧。90博客版权所有,转载请注明。漏洞说明..[详情]

让XSS攻击来得更猛烈些吧,一种新型的绕过XSS防关注热度:16

大家都知道,普遍的防御XSS攻击的方法是在后台对以下字符进行转义:、、rsquo;、,但是经过本人的研究发现,在一些特殊场景下,即使对以上字符进行了转义,还是可以执行XSS攻击的..[详情]

新浪一分站sql注射 - 网站安全 - 自学php关注热度:19

没想到,这个站可以跑出这么多数据表,好多好多的数据敏感的如mysql信息,问题比较严重详细说明:问题url:http://nba.sina.com.tw/cgi-bin/player/main.cgi?id=357Havij跑的:Host IP: 210.17.38.21Keyword Fo...[详情]

MyBB所有版本远程命令执行 - 网站安全 - 自学php关注热度:29

标题: Mybb All Versions Remote Command Execution作者 : Nafsh日期: 3 Oct 2012主页: http://Sec-Lab.Tap-Co.Net联系方式: Nafsh.Hack@Gmail.com##############################################.....[详情]

VeryCD储存型XSS一枚 - 网站安全 - 自学php关注热度:18

电驴子储存XSS,我也不知道严重不严重,你们自己看着办呗~!电驴在分享资料时 没有对创建的资料做检查,导致资料的名称.简介==出现储存XSS!并且在其下出现这个东西,因为时间关系..[详情]

apache禁止trace或track防止xss攻击 - 网站安全 - 自学关注热度:26

我们知道TRACE和TRACK是用来调试web服务器连接的HTTP方式.支持该方式的服务器存在跨站脚本漏洞,通常在描述各种浏览器缺陷的时候,把Cross-Site-Tracing简称为XST.攻击者可以利用此漏洞欺骗合..[详情]

HTML5安全风险详析之三:WebSQL攻击 - 网站安全 -关注热度:19

前文连接:HTML5安全风险详析之一:CORS攻击HTML5安全风险详析之二:Web Storage攻击 一、WebSQL安全风险简介 数据库安全一直是后端人员广泛关注和需要预防的问题。但是自从HTML5引入本地数..[详情]

某后台安全性思路分析 - 网站安全 - 自学php关注热度:24

本文把实际地址全都隐藏了。然后就是我没拿到Webshell,本文只是提供一些分析和思路,给学习检测网站安全的童鞋提供一些思路。有很多童鞋只知道找编辑器,上传,下载,注入,其他..[详情]

注入+直接写shell并提权拿root - 网站安全 - 自学关注热度:44

今天在群里被抓苦力了,大家讨论着妹纸,群主就说他们学校的几个日本妹纸来自日本的一个学校:京都同志社大学http://www.2cto.com/(替代网址)想从妹子毕业的学校搞点资料什么的,然..[详情]

跨站测试与利用中的绕过技术 - 网站安全 - 自学关注热度:23

目录 bypass Char引号尖括号括号bypass filterIE Filterchrome filterbypass richtext绕过规则利用技巧参考文献1.1 bypass Char通常有安全意识的程序员往往会对输入进行一定的过滤,比较常见的是针对某一..[详情]

淘网址sina oauth认证登录漏洞 - 网站安全 - 自学关注热度:35

网站登录系统存在漏洞,可以不经授权登录别人帐号登录系统时的微博登录方式微博帐号验证成功后返回跳转网址http://i.tao123.com/sina_login.php?jump=http://i.tao123.com/#access_token=xxxxxxxxxxxxxxremin..[详情]

百度空间一枚存储型xss - 网站安全 - 自学php关注热度:19

1.登陆http://hi.baidu.com。2.点击模板3.选中模板自定义4.乱搞属性...5.抓包提交.6.本地写个form 大概如下.7.经过测试发现2个地方未做任何过滤,没测试完哈~.本人懒8.随之xss.9.之前以为只是主页..[详情]

通过mysql获取php webshell - 网站安全 - 自学php关注热度:37

在获得目标网站的mysql权限之后,可进一步获取网站webshell,此方法前提①mysql权限是root,②获取到了网站的绝对路径。获取数据库权限的方法,可以尝试sql注入(方法参见:www.2cto.com/A..[详情]

akcms代码执行漏洞 - 网站安全 - 自学php关注热度:24

上周挖出的akcms的后台模版getshell感觉没什么新意,然后又仔细看了看代码,发现了一个比较有前途的洞,代码执行漏洞,而且出问题函数是作者提供给建站用户进行二次开发时使用的,..[详情]

aspcms注入+ cookies欺骗及修复 - 网站安全 - 自学p关注热度:22

漏洞出现在/plug/productbuy.asp对接收的参数id没有进行过滤而导致的注入漏洞注入后的页面有跳转,所以要快,建议用快捷键复制爆用户名/plug/productbuy.asp?id=2+union+select+1,2,LoginName,4,5,6,7,8,..[详情]

上海清橙购物网站支付漏洞及修复方案 - 网站安关注热度:21

妹子说缺个乐phone,尼玛俺一个搬砖的实在买不起!看了青橙的网上购物,手机真心便宜啊!但是,还能更便宜么?1.老规矩,站点如下:http://www.51greenorange.com2.还是看俺如何一步一步购..[详情]

艺龙多处存储型XSS 突破长度限制(原理利用及修复关注热度:26

各种XSS详细说明:1. img src=1 onerror=alert(1);1) 位置:a) 相册b) 转发b) 转发c) 编辑名称2) 利用利用起来非常简单,前两个直接看了就被X,后面那个一个我们抓了一下包:上面的几个都非常..[详情]

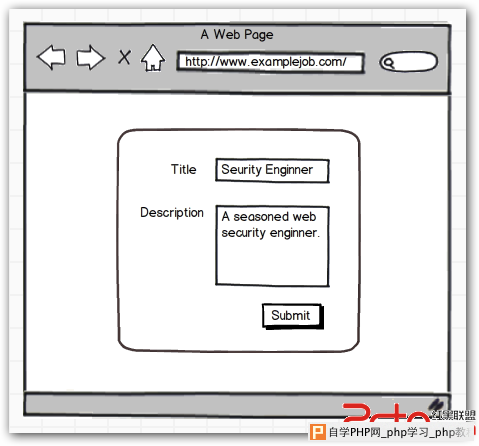

一号店网站联盟未做任何过滤致存储型XSS产生关注热度:24

1.是这个站点啦!1号点网站联盟,貌似很牛B的样子http://union.yihaodian.com2.在填写基本信息这里可以插入任何特殊字符,不过客户端还是有一定的判断的,看图啦!3.但是一切客户端的过滤..[详情]

Jsprun论坛函数型DOS漏洞2处 - 网站安全 - 自学php关注热度:30

Jsprun使用struts开发,分析几天代码发现两处 函数型DOS 先发给官方吧.因為还挺严重的只要送一个请求,网站就死了官方修复了之前的注入漏洞,但同时还存在着许多问题例如 xss 就有很多建议..[详情]

ShopEx前台SQL注射拿shell及修复 - 网站安全 - 自学关注热度:18

0x1 后台任意文件删除在模板列表删除其他模板,用burp截包GET /shopex/shopadmin/index.php?ctl=system/templateact=removep[0]=testacccc_ajax=true_ss=goods,setting,site,tools,sale HTTP/1.1Host: 1.....[详情]

新浪微博微女郎存储型XSS及修复 - 网站安全 - 自关注热度:22

新浪微博微女郎社区回帖存储型XSS,什么都木有过滤。本地检查字数多少,没有做服务器检查,轻松绕过100字的限制。直接插XSS代码你懂的~~~例子,http://vgirl.weibo.com/bbs/view_topic.php?tid=..[详情]

cmseasy(易通CMS) 注入漏洞 上传漏洞 爆路径ODAY(含修关注热度:57

注入漏洞注入点:/celive/js/include.php?cmseasylive=1111departmentid=0类型:mysql blindstring错误关键字:online.gif表名:cmseasy_user列明:userid,username,password直接放Havij里面跑。错误关键字:.....[详情]

配置文件插马绕过智创IIS防火墙 - 网站安全 - 自关注热度:109

某天群里发了个后台http://www.2cto.com / manage/Login.asp,默认管理账号,让帮忙上传shell,出于好奇,打开看看有个数据备份页面,不过被某个装B大黑阔换成了txt黑页数据备份页面被装逼男删..[详情]

PHPWIND 8.7 手机版 CSRF - 网站安全 - 自学php关注热度:51

手机版的CSRF漏洞,由于手机版和电脑版共用cookie,所以对电脑版也有效手机版退出链接为index.php?a=quit帖子内容写:[img]http://xxxxxxx/m/index.php?a=quit[/img]看帖后即被退出本地测试成功退出修..[详情]

ShopEx一步一步拿shell - 网站安全 - 自学php关注热度:35

0x1 爆路径http://demo.shopex.com.cn/485/index.php?gOo额~ 这个表示对我无用0x2 注入http://demo.shopex.com.cn/485/?member-120120822173108#39;/**/and/**/ExtractValue(0x64,concat(0x01,(select/**/@.....[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com