WordPress防CC攻击代码 - 网站安全 - 自学php关注热度:25

90博客被攻击了,流量快被刷爆了,所以加了一些简单代码可以防止WordPress被CC被刷流量。当然只是简单的代码,防不了神马网络层应用层的攻击的,只能起到简单的防刷新的作用。另外..[详情]

PHP防CC攻击的方法(防止快速刷新) - 网站安全 - 自关注热度:21

1.session记录submit.php为发送页面,在这个页面上设置一个session变量,,并作为隐藏域和表单一起发送到,submitdeal.php页面.在服 务器端把post上来的隐藏变量和服务器端记录的session变量进行对比..[详情]

利用xss执行sql注入 - 网站安全 - 自学php关注热度:16

昨天看见phpcms v9.1.15爆的xss和无权限的sql注入,于是就想测试下利用xss执行sql注入,虽然爆的这个phpcms漏洞还有很多其他的用法!但是,这个注入我没有找到phpcms v9.1.15测试,其他版本都..[详情]

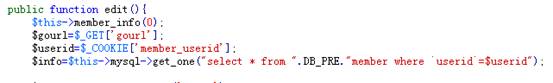

74CMS(骑士人才系统)几个注入(可进后台) - 网站安关注热度:92

整套程序过滤的还是比较全面的 不过所有版本都是GBK编码是他的硬伤 但是基本上字符串入库的时候作者都使用了iconv来把提交过来的数据编码转换成utf8所以利用宽字符注入就没办法了..[详情]

xss获取街旁网官方账号-街小旁 - 网站安全 - 自学关注热度:17

利用一处持久型xss获取街小旁的账号1.持久型xss:http://jiepang.com/venue/tips?guid=5842A4B18F5F1B3Cpage=22.获取cookie将该链接发给街小旁,或者让小旁直接去我主页,利用xss获取小旁的cookie利用coo..[详情]

爱拍CSRF 未经用户同意可更新日志 - 网站安全 -关注热度:23

在接受POST信息时,未对POST来路(Referer)进行验证,对POST信息中的bid要求不严,导致漏洞产生。漏洞证明:漏洞地址:http://www.aipai.com/space.phphtmlbody www.2cto.comform id=imlonghao name=i.....[详情]

知乎存储型xss及修复 可获取用户cookie信息 - 网站关注热度:30

知乎在编辑个人资料一句话介绍处,没有过滤双引号(过滤了、),导致span后内容可控,即形如span 可控内容/span,在啤酒@wooyun大神的指点下,终于想到在一句话介绍这里写入test onmousemove..[详情]

八步增强WordPress站点安全 - 网站安全 - 自学php关注热度:18

站点安全永远是一个不可忽视的问题。Wordpress本身在站点安全上做的非常好,然后由于使用者的自身问题,导致黑客能够轻易的进入你的Wordpess站点。其危害是显而易见的,重则站点数..[详情]

ecshop远程代码执行漏洞 - 网站安全 - 自学php关注热度:39

Php code injectionTarget:http://www.cunlide.com/(可能是作者网站)ecshop 版本不祥 貌似09awvs 扫之存在sql注入、php code injection、等等多种漏洞。开始试验各种exp 无果Php code injection 需.....[详情]

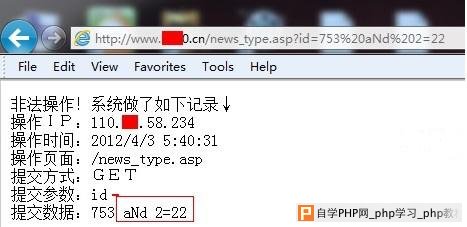

SQL通用防注入系统asp版 插一句话漏洞利用 - 网站关注热度:34

今晚群里朋友叫看个站,有sql防注入,绕不过,但是有发现记录wrong的文件sqlin.asp。既然做了记录,再查看了下它的记录文件于是想着构造个asp一句话写进去,前面几种没加密的都失败了..[详情]

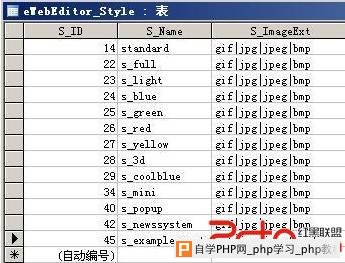

ewebeditor无上传图标按钮突破上传 - 网站安全 - 自关注热度:20

当遇到ewebeditor编辑器无上传按钮的时候,能设置样式,上传文件后缀能定义,可以下载数据库看S_ID和S_Name看样子是有路,马上调用他http://www.2cto.com /admin/ewebeditor/ewebeditor.asp?id=45style=s_e..[详情]

新浪微博两处CSRF漏洞 - 网站安全 - 自学php关注热度:29

新浪微博某处CSRF漏洞,可能导致蠕虫蔓延,在未经用户同意的情况下发布微博详细说明:在接受POST和GET的信息的时候,未对POST来路(Referer)进行验证,同时也没有在POST的信息中加token验..[详情]

安全性测试分享之SQL注入 - 网站安全 - 自学ph关注热度:22

安全性测试是指机密的数据确保其机密性以及用户只能在其被授权的范围进行操作的这样一个过程例如: a 机密内容不暴露给不被授权的个人或用户实体 b 用户不能单方面有权限屏蔽掉..[详情]

SAE云服务安全沙箱绕过3(绕过命令执行防御) - 网关注热度:28

摘要谢各位捧场,经过努力,作者已经打到了第三关,这一关叫做命令执行关。也不知道是因为作者描述不清楚,还是SAE的理解出现偏差,我们没有直接沟通过,只是作者写篇文章,先..[详情]

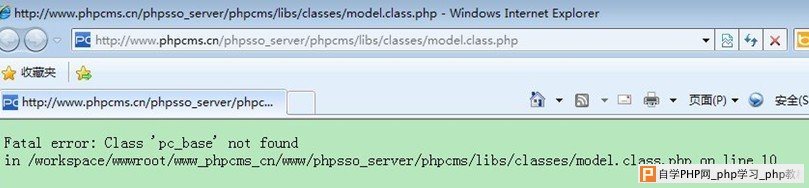

phpcms v9 UTF8最新多处爆路径(含临时解决方案) - 网关注热度:53

http://www.phpcms.cn/phpsso_server/phpcms/libs/classes/model.class.php作者 蓝天www.2cto.com:补充临时解决措施:找到 pc_base::load_sys_class(db_factory, , 0);前面加一@符号即可..[详情]

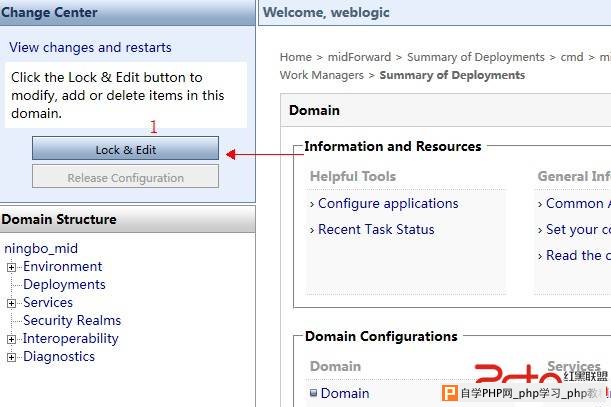

WebLogicV9.0后台拿shell - 网站安全 - 自学php关注热度:23

..[详情]

(第N次)用友ICC网站客服系统任意文件上传漏洞关注热度:76

前文:用友ICC网站客服系统远程代码执行漏洞及修复再暴用友ICC网站客服系统任意文件上传漏洞再再暴用友ICC网站客服系统任意文件上传漏洞用友ICC网站客服系统任意文件上传漏洞已经..[详情]

cmseasy xss+后台getshell - 网站安全 - 自学php关注热度:70

xss盗取 cookie进后台,某处可注入代码,传webshell详细说明:1:页面搜索位置出现xss(未进行任何过滤),本来应该是反射型的xss,但后台的 热门搜索词 功能记录了用户搜索的所有记录; 当管..[详情]

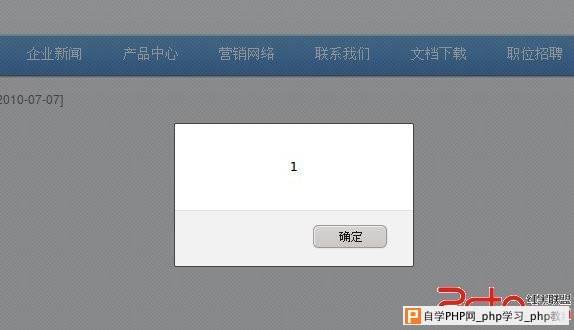

DZ x2.5 爆路径 - 网站安全 - 自学php关注热度:19

dzx2.5 爆路径漏洞 官网测试有效看下图: 修复方案:对文件权限做访问设置 并对代码进行修复作者 Lind0ws..[详情]

UC无线营销平台Fckeditor及ngnix解析漏洞(含修复方关注热度:22

UC无线营销平台存在严重漏洞,影响非常大!!主要的漏洞有以下两个:1.上传页面权限未验证+存在Fckeditor测试上传页面2.存在ngnix解析漏洞。首先说一句我纯粹是路过的,只是想研究U..[详情]

福建网龙旗下网站CSRF礼包+Xss礼包 - 网站安全 -关注热度:34

福建网龙旗下某处CSRF漏洞,可能导致蠕虫蔓延详细说明:在接受POST和GET的信息的时候,未对POST来路(Referer)进行验证,同时也没有在POST的信息中加token验证信息的正确性,导致漏洞产生..[详情]

php+mysql快速渗透 - 网站安全 - 自学php关注热度:26

1)如何快速寻找站点注入漏洞?2)PHP+MYSQL数据库下快速寻找WEB站点路径?3)MYSQL LOAD FILE()下读取文件?3)MYSQL INTO OUTFILE下写入PHPSHELL?简单介绍Mysql注入中用到的一些函数的作用,利用..[详情]

从对一个安全产品的测试看产品架构安全 - 网站关注热度:24

发布日期:2012-07-03http://security.tencent.com/index.php/blog/msg/2xti9er [TSRC]前言 由于之前工作需要,笔者经常接触一些业界安全产品,对其性能、安全性等等的分析自然是关注的重点。好的地方..[详情]

XSS 笔记 - 网站安全 - 自学php关注热度:24

基础:script alert(document.cookie)/script绕过script 标签过滤:%253cscript%253ealert(document.cookie)%253c/script%253es%2bcriptalert(document.cookie)/scriptScRiPtalert(document.c.....[详情]

xss payload - 网站安全 - 自学php关注热度:29

xss payload可以使用富客户端文本书写,大多数用javascript,少部分用actionscript等等。1.盗取cookie,发起cookie劫持使用xss漏洞插入cookie.jscookie.js代码:view sourceprint?1 var img = document.cr.....[详情]

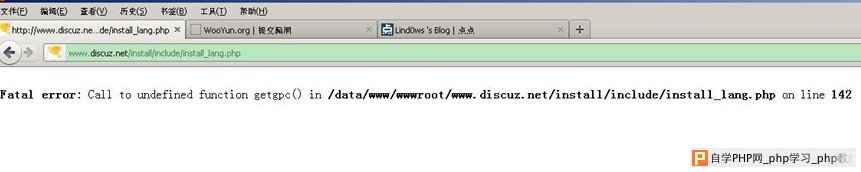

细谈Web系统安装程序安全 - 网站安全 - 自学php关注热度:26

Author:Yaseng[目录]0x00 前言0x01 关于程序安装文件0x02 最土团购直接重复安装 加 getShell0x03 跳转绕过 phpdisk header bypass getShell0x04 全局变量覆盖绕过 sdcms0x05 非主流 dcrcms 的.....[详情]

实例分析讲解为您敲开代码审计大门 - 网站安全关注热度:25

前 言90sec为了促进交流建立了N个兴趣小组。90sec代码审计小组 因此诞生了,小组商议给出一部代码审计的入门级实例讲解教程,让新手基友能更快的找到兴奋点,让老鸟也找一下温存。..[详情]

mysql注入总结 - 网站安全 - 自学php关注热度:25

作者:L.N.时间:2012-07-23博客:lanu.sinaapp.com目录:0x00 mysql一般注入(select)0x01 mysql一般注入(insert、update)0x02 mysql报错注入0x03 mysql一般盲注0x04 mysql时间盲注0x05mysql其他注入技.....[详情]

深夜劫持隐雾技术小组 - 网站安全 - 自学php关注热度:24

作者:Noseay|Roc粉丿丶兜兜#8203;下午看见大牛ARP隐雾技术小组在群发,.所以手痒,打算被ARP的时候去欺骗一下万网的蝈蝈,电话过去,想说域名被人劫持了,喊他重置下密码,谁知道问这问那的,最..[详情]

![[图解漏洞]图解跨站请求伪造(CSRF)原理 - 网站](/uploads/allimg/c150417/1429245E2I930-141Q19.png)

[图解漏洞]图解跨站请求伪造(CSRF)原理 - 网站关注热度:22

图解漏洞之二:CSRF如何攻击的参考资料:https://www.owasp.org/index.php/Cross-Site_Request_Forgery_(CSRF)http://en.wikipedia.org/wiki/Cross-site_request_forgery摘自 伪挨踢民工的非技博客..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com