SQL Injection How to - 网站安全 - 自学php关注热度:39

这个指南很好,所以就转载过来了 -------------------------------Line CommentsComments out rest of the query.Line comments are generally useful for ignoring rest of the query so yo.....[详情]

CRLF Injection attacks and HTTP Response Splitting - 网站安全关注热度:26

The CRLF Injection Attack (sometimes also referred to as HTTP Response Splitting) is a fairly simple, yet extremely powerful web attack. Hackers are actively exploiting th.....[详情]

EasyTalk微博X2.0.2 前台任意文件删除漏洞及修复关注热度:10

EasyTalk处理用户上传头像的代码有问题,若判断用户上传的头像不合法,则根据参数$_POST[#39;imgpath#39;]的路径删除用户上传的非法头像文件。漏洞出在EasyTalk对$_POST[#39;imgpath#39;]处理不当上..[详情]

IdeaCMS XDAY及修复 - 网站安全 - 自学php关注热度:23

IdeaCMS网站内容管理系统是主要服务于中小企业的CMS内容管理系统,一般的开发人员能够使用系统提供的模块以最低的成本、最少的人力投入在最短的时间内架设一个功能齐全、性能优异..[详情]

thinkphp 3.0 爆路径 - 网站安全 - 自学php关注热度:112

1. thinkphp3.0 模块加载失败,出错信息爆应用程序路径。漏洞证明:检测有两种情况1. 可执行命令,这个估计是伪3.0版本?交大定票此站到可以执行命令http://piao.eeyes.net/index.php/module/acti..[详情]

鸡肋的反射性xss - 网站安全 - 自学php关注热度:43

0x00起因最近在一个比较大的小说网站上发现有注入漏洞,今天就一直想办法注入,结果一直也没有注进去,其主要原因就是只要我输入select他就会弹出对话框,如下图所示: 考虑了好久..[详情]

防范SQL Server注入攻击 - 网站安全 - 自学php关注热度:28

SQL 注入式攻击是指利用设计上的漏洞攻击系统,如果动态生成SQL 语句时没有对用户输入的数据进行过滤,便会使SQL 注入攻击得逞.例如:用下面的SQL 语句判断用户名和密码:txtSQL = select * f..[详情]

![[翻译]如何渗透测试WordPress网站 - 网站安全 - 自学](/uploads/allimg/c150417/1429245MYTP-4A50.png)

[翻译]如何渗透测试WordPress网站 - 网站安全 - 自学关注热度:21

前言英语水平有限,许多地方翻译的不是很通顺,请各位海涵。初见该文章便对文章作者很是佩服,因为在文章中详细的讲述了每一个步骤,这对于初学者来说尤为难得。所以决定将该..[详情]

联合国中国站漏洞检测及修复 - 网站安全 - 自学关注热度:18

1.扫描打开熟悉的jsky 把目标丢进去www.un.org.cn 开扫,泡了一碗面回来看看,发现jsky扫描到了服务器有iis PUT方法2.行动看到了PUT 果断的想到了老兵大哥写的iiswrite ,立马打开,把域名写进..[详情]

苏宁两个xss及修复 - 网站安全 - 自学php关注热度:16

搜索的非持久xss:http://www.suning.com/emall/Search?searchKeywords=%3C/title%3E%3Cembed/src=//tmxk.org%3E注册后,昵称有的存储型xss:同时,苏宁社区存储型xss:http://zhishi.suning.com/zhishitang/qa/.....[详情]

多玩数据库分站注射及修复 - 网站安全 - 自学p关注热度:22

sql注射:http://db.duowan.com/ptr/spells.php?c=9详情:Target: http://db.duowan.com/ptr/spells.php?c=9Host IP: 113.108.228.195Web Server: nginx/1.0.1Powered-by: PHP/5.3.10DB Server: MySQL =.....[详情]

宝马集团官网SQL盲注及修复 - 网站安全 - 自学p关注热度:19

其中某个Blind点:http://www.bmw.com.tw/news/content.jsp?id=43databases [62]:[*] acnes[*] bb[*] bmw[*] cesarclub[*] contrex[*] doublemint[*] dovechocolate[*] Eclipse[*] evaair[*] Extra[*.....[详情]

WordPress防CC攻击代码(续) - 网站安全 - 自学php关注热度:36

在前一篇《WordPress防CC攻击代码》中已经提到了一种防止WordPress被CC攻击被刷流量的方法,不过那种方法的缺点就是误封率较高,如果一个人随手刷新了几下,结果被封了,那么用户体验..[详情]

关于php后门的编写 - 网站安全 - 自学php关注热度:24

0x1 原理1、执行系统命令的函数proc_open, popen, exec, shell_exec,passthru,system这里只给出两个例子,其他的可以查看php手册编写system()?phpsystem($_GET[#39;input#39;]);?http://192.168.247.133.....[详情]

Web攻防系列教程之浅析PHP命令注入攻击 - 网站安关注热度:14

PHP命令注入攻击漏洞是PHP应用程序中常见的脚本漏洞之一,国内著名的Web应用程序Discuz!、DedeCMS等都曾经存在过该类型漏洞。本文描述了常见的PHP命令注入攻击漏洞存在形式和利用方法,..[详情]

福建网龙某子站任意文件读取 - 网站安全 - 自学关注热度:20

安全中心网站利用某文件可读取任意文件,例如web.config漏洞证明:https://aq.91.com/AjaxAction/AC_JsFile.ashx?File=web.config同时当找不到文件的时候会爆出网站绝对路径修复方案:代码问题,如果..[详情]

Discuz论坛安全加固浅析 - 网站安全 - 自学php关注热度:24

【51CTO专稿】Discuz! 论坛以其功能完善、效率高效、负载能力,深受被大多数的网站喜爱和青睐。无独有隅,笔者所维护的论坛就是用discuz! 来构建的,从接手时候的7.2到现在x2.0,经历了..[详情]

防止恶意网站操纵(玩弄系统) - 网站安全 - 自关注热度:41

作者:Eli White了解有助于防止 MySQL-PHP 网站被玩弄的方法。2011 年 4 月发布Web 应用程序词典中出现了一个新术语:玩弄 (gaming)。在此上下文中,玩弄 并不是指人们玩在线游戏。而是指有..[详情]

WebPageTest任意php文件上传 - 网站安全 - 自学php关注热度:21

### This file is part of the Metasploit Framework and may be subject to# redistribution and commercial restrictions. Please see the Metasploit# Framework web site for mor.....[详情]

am4ss 1.2 <= 三个xss - 网站安全 - 自学php关注热度:24

标题 : am4ss 1.2 = Multiple Vulnerabilities作者: s3n4t00r影响版本 : all versionXSS 存储型11- Register2 - Login here [ http://localhost/am4ss/orderdev.php?step=2 ]3- Create Tic.....[详情]

Joomla joomgalaxy 1.2.0.4多重缺陷及修复 - 网站安全关注热度:15

标题: Joomla joomgalaxy 1.2.0.4 Multiple Vulnerabilites作者: Daniel Barragan D4NB4R开发者: http://www.joomgalaxy.com/影响版本: 1.2.0.4 (last update on Jul 27, 2012)测试平台: [Li.....[详情]

点点书库图书馆系统任意文件上传漏洞及修复关注热度:16

关键词:Copyright (C) 点点电子书库2009-2010, All Rights Reserved上传页面:admin/modules/advertise/html/index.html(传一句话)查看网页源码 得到webshell路径(查看文件名也可以)www.2cto.com 修.....[详情]

网奇IWMS系统后台拿shell - 网站安全 - 自学php关注热度:124

目标站点: http://192.168.1.105 (你们懂的.不解释! )目标系统:2k3+iis6.0+asp.net为了能到法克论坛学习.豁出去了.小菜网奇iwms系统拿shell.其实很简单的,只是我当时搞迷糊了.唉,小菜没办法,到网上..[详情]

记事狗微博V3.6.1 Build 20120718后台拿shell - 网站安关注热度:24

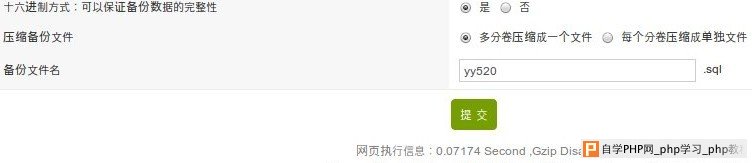

记事狗微博系统,后台存在设计缺陷,可导致进入后台者获得shell版本:V3.6.1 Build 201207181.系统工具-数据备份-自定义备份-选择一张数据量较小的表-更多选项-选择压缩备份文件-多分卷压..[详情]

新浪微博某处CSRF漏洞 - 网站安全 - 自学php关注热度:18

新浪微博某处CSRF漏洞,可能导致蠕虫蔓延,在未经用户同意的情况下发布微博详细说明:在接受POST和GET的信息的时候,未对POST来路(Referer)进行验证,同时也没有在POST的信息中加token验..[详情]

东软集团某子站SQLROOT注入+后台 - 网站安全 - 自学关注热度:24

东软集团某子站SQLROOT注入+后台http://erp.neusoft.com/AboutUs/NewsLook.php?id=32 and 1=2 union select 1,2,3,4,5,6,7,concat(host,0x7c,user,0x7c,password) from mysql.user--localhost|root|*6BB4.....[详情]

网易微博两处CSRF及修复 - 网站安全 - 自学php关注热度:21

网易某处CSRF漏洞,可能导致蠕虫蔓延,在未经用户同意的情况下发布微博在接受POST和GET的信息的时候,未对POST来路(Referer)进行验证,同时也没有在POST的信息中加token验证信息的正确性..[详情]

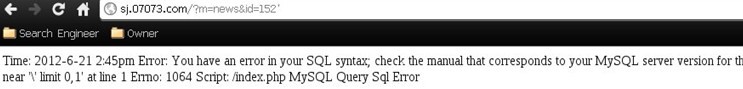

07073游戏网SQL注射漏洞及修复 - 网站安全 - 自学关注热度:27

http://sj.07073.com/?m=newsid=152存在SQL注入Time: 2012-6-21 2:44pm Error: You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version.....[详情]

ZYCHCMS企业网站管理系统SQL注入漏洞及后台拿web关注热度:22

影响版本:ZYCHCMS企业网站管理系统4.2(存在以下两个文件的版本应该是通杀)①SQL注射漏洞漏洞文件:/admin/add_js.asp /admin/add_xm_jiang.asp漏洞原因:未过滤漏洞代码:都是相同的,文件开..[详情]

Drupal 7.14 <= 完全路径泄露 - 网站安全 - 自学p关注热度:23

Drupal 7.14 = Full Path Disclosure VulnerabilityAbout Drupal:Drupal is an open source content management platform powering millions of websites andapplications. It#39;s bui.....[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com