口福科技餐厅cms漏洞(可getshell) - 网站安全 - 自学关注热度:29

问题出在/install/index.php文件。在程序安装完后,会在程序根目录下生成install.lock文件。而/install/index.php在判断是否有install.lock时出现错误。?phpif(file_exists(../install.lock)){ header(Loca.....[详情]

绕过360waf注入 - 网站安全 - 自学php关注热度:40

环境:http://www.s**g.cn/news.asp?id=262IIS+asp+access原理:在之前快递厂商安全小测中提到过。IIS下的asp.dll文件在对asp文件后参数串进行url解码时,会直接过滤掉09-0d(09是tab键,0d是回车)、20(..[详情]

用参数的形式防止注入漏洞 - 网站安全 - 自学p关注热度:15

在判断用户登录时如果用了string.format字符串拼接的方式,用户有可能通过相应的拼接,去注视掉要求验证的代码;这样就有了漏洞;然而在net中通过参数的方式(本质是存储过程对这样..[详情]

MySQL盲注最全实例讲解 - 网站安全 - 自学php关注热度:25

这个注入点可以使用错误回显注入来爆数据,本文出于讲解的目的,使用更麻烦的盲注。阅读本文,需要有一点点SQL基础。盲注理解起来其实非常简单,就是做起来非常费劲我们先来看..[详情]

PHPCMS后台企业模版处上传SHELL - 网站安全 - 自学关注热度:14

后台可以直接把PHP木马直接上传。原理非常简单。点击模块 企业模版管理 添加企业模版。然后添加一个ZIP的压缩包。ZIP压缩包里面放个PHP木马,后面大家都懂了。解压路径在解压不成功..[详情]

让LOOP防下载形同虚设直接拿Shell - 网站安全 - 自关注热度:19

题目:让LOOP防下载形同虚设直接拿shell--分析沸腾新闻多媒体展望系统V1.2 0Day作者:莫ㄨ问[B.H.S.T] 李宓 [L4nk0r]来源:L4nk0r#39;S Blog此文章已发表在《黑客手册》2009年第9期杂志上,后经作..[详情]

基于Web服务的攻击脚本 - 网站安全 - 自学php关注热度:15

== [ 0x01 .-本地文件共享 ]让我们看看有多少方法可以带来这些不同的程序、不同的行动,这是我们追求:开放的心态。[代码 #1]x: ...if (isset($_GET[mode])) { if ($_GET[mode]==edit) { if.....[详情]

windows虚拟主机提权手册 - 网站安全 - 自学php关注热度:28

目前国内大部分网站的现状是建立在各大虚拟主机系统上,独立服务器的站点是越来越少。所以一旦获取主机的最高权限就能掌握大量的站点,而且虚拟主机又是那么变态,提权基本很..[详情]

帝国CMS后台密码重置漏洞 - 网站安全 - 自学php关注热度:15

5.0及以前版本:用phpmyadmin修改phome_enewsuser表,把password字段的值设为:e10adc3949ba59abbe56e057f20f883e密码就是:1234565.1版本:用phpmyadmin修改phome_enewsuser表里的记录:把password字段的值设为....[详情]

淘客帝国系统后台cookie欺骗漏洞及后台拿shell -关注热度:29

偶然发现的淘客帝国免费版的后台可以cookie欺骗工具: 老兵的cookie#39;欺骗工具关键字: 分类- 商城- 品牌- 女人- 男人- 美容- 鞋包- 数码- 居家- 食品 首先打开工具把cookie改为 COOKIEadmi..[详情]

kesioncms 4.x-8.x 鸡肋wap列目录+getshell 0day - 网站安全关注热度:29

* 需开启wap模块支持( 默认开启, 但wap模块数据库连接文件不同于前台数据库连接文件, 所以仅支持正常开启过wap的站,所以带点鸡肋性质, 大门户站一般都会调试)1. 进入前台注册用户, 上传..[详情]

绕过垃圾防注入系统 - 网站安全 - 自学php关注热度:22

今天在帮一个站做渗透测试的时候,旁注找到个asp企业站,asp好拿嘛,所以还是非常开心的,其中一个asp站,有这样的链接:http://www.xxx.cn/news_list.asp?news_id=1165目测一般都有漏洞,加个单..[详情]

程序猿ProMonkey V1.12 cookies欺骗直接进后台 - 网站安关注热度:20

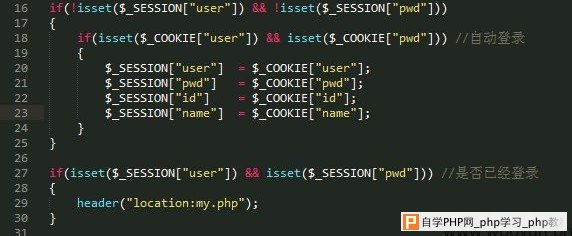

程序猿(ProMonkey)是一款基于WEB的轻量级程序员个人辅助系统。最新版本1.12登录逻辑错误导致可以直接无密码进入后台。登录时仅验证是否含有COOKIE信息,如果含有 user 和 pwd 的COOKIE信..[详情]

PHPCMS V9 member表内容随意修改漏洞及修复 - 网站安关注热度:22

某变量未初始化导致服务器设置register_global=On时会员可以随意修改自己的member信息。由于需要register_global=On支持,影响有限。。漏洞涉及到会员可以修改自己的余额导致网站可能产生严..[详情]

一处mysql注入引发的血案 - 网站安全 - 自学php关注热度:13

渗透某电子商务诚信评价中心0x.1今天在群里边跟别人扯淡,看见别人发来一条信息说。啥电子商务的网站被人挂了txt尔等小菜果断的去围观了 看见别人挂的txt那叫羡慕啊 于是自己也去..[详情]

Windows安全设置IIS防WebShell木马 - 网站安全 - 自学关注热度:28

1.ASP环境禁用Webshell危险的组件:regsvr32 /u wshom.ocx#卸载WScript.Shell 组件regsvr32 /u shell32.dll#卸载Shell.application 组件regsvr32 /u scrrun.dll#卸载FSO对象regsvr32 /u msado15.dll#卸.....[详情]

PHP一句话木马及查杀 - 网站安全 - 自学php关注热度:45

常见的木马基本上有如下特征1.接收外部变量常见如:$_GET,$_POST更加隐蔽的$_FILES,$_REQUEST2.执行函数获取数据后还需执行它常见如:eval,assert,preg_replace隐藏变种:include($_POST[#39;a#39;]);$hh = .....[详情]

检查Maven项目中ibatis的SQL注入的maven插件 - 网站安关注热度:20

记录下:CheckMojo.java01package com.neeao.security.ibatis_sql_injection_check;02import java.io.File;03import java.io.IOException;04import java.util.ArrayList;0506import org.apache.commons.io......[详情]

对公司服务器的一次渗透 - 网站安全 - 自学php关注热度:27

目录:1.巧社论坛创始人密码2.UC配置拿取shell3.初探权限及提权4.无NET提权5.PHP注册表查看3389端口6.mimikatz一键抓取明文-------------------------------------------------------------------------开始。1......[详情]

爱拍拍吧可对任何主题越权操作,可置顶、删除关注热度:42

自己发了一个帖子,然后看到可以自己删自己的帖子,就试了试改了一改帖子的ID,发现也能正常运行,于是就出了下面的东西。在http://www.aipai.com/app/www/templates/paiba/js/topic.js中,暴露了..[详情]

87pan用户提交数据过滤不严致可添加任意代码 -关注热度:19

通过普通用户管理面板中的添加统计代码可插入任意代码删除网页源码中过滤语句可上传任意文件http://jim.87pan.com修复方案:过滤啊过滤....[详情]

人人网内网信息泄露+主站任意文件读取 - 网站安关注热度:19

人人网某处限制存在问题,导致内网信息泄露以及主站任意文件读取。人人网首页分享功能:分享127.0.0.1,出现如下这段话你的浏览器不支持javascript,这会导致你不能正常使用人人,..[详情]

Discuz! 储存型XSS - 网站安全 - 自学php关注热度:55

测试方法在留言的地方,只要是JS可以做的他都可以做(在这里我要谢谢Return对我的帮助)盗取了cookies 怎么登陆呢?对 我也没研究出来 几个朋友也研究了半天没有研究出来我发论坛的..[详情]

躺在床上读代码之phpcms sql注射漏洞 - 网站安全关注热度:29

躺在床上读代码之phpcms [0x01]在phpcms/modules/formguide/index.php中的57行。$formguide_input = new formguide_input($formid);$data = $formguide_input-get($_POST[#39;info#39;]);这里调用了一个.....[详情]

初刻Crucco主站任意代码执行 - 网站安全 - 自学p关注热度:36

初刻用的是ecshop,但是程序员二次开发中太过随意,导致问题产生。。。http://www.crucco.com/huodongye.php?pn=zucefangsi在这里我们发现pn的值没有指定,可以任意提交,我们推断应该程序员写成..[详情]

果壳主站SQL注射,可获取站内用户数据 - 网站安关注热度:21

简单的看看主站,结果发现了一个注射,PostgreSQL的!看到了个用户信息,密码和access_token的表。。。详细说明:注射点:http://www.guokr.com/group/posts/38/members/index.php?wd=123#39;%20and%20(SELECT%..[详情]

53KF企业在线平台LFI一枚 - 网站安全 - 自学php关注热度:32

http://chat.53kf.com/ LFI一枚 配合 http://chat.53kf.com/test.php 的phpinfo信息...导致xxoo..http://chat.53kf.com/login.php/修改请求Cookie: customer_service_language=..%2F..%2F..%2F..%2F..%2F.......[详情]

Oracle注入渗透北京某大学校园信息平台 - 网站安关注热度:22

网上不经意认识了一个女生,因其可爱和至纯,竟生出心动的感觉来。原本以为,自己到了现在的年龄,是不会再因一个女生而心动的,然而若非遇见了,或许你永远都不知道自己将会..[详情]

步步深入,内网渗透,域沦陷过程 - 网站安全关注热度:34

前几天拿到一个站的shell,windows2000系统,提权成功,3389没开,打开3389,待服务器重启之后,lcx转发,3389登陆进入服务器后发现同C段只有一台主机192.168.0.50于是就感觉奇怪,怎么说这个..[详情]

青果教务网络管理系统入侵破解详细过程 - 网站关注热度:363

前不久拿到了这个系统的源代码,然后很好奇它的数据库连接字符串,如下图开始以为仅仅是base64编码而已,但是没法用base64解码,登陆界面需要调用数据库的地方没有发现有关的代码..[详情]

自学PHP网专注网站建设学习,PHP程序学习,平面设计学习,以及操作系统学习

京ICP备14009008号-1@版权所有www.zixuephp.com

网站声明:本站所有视频,教程都由网友上传,站长收集和分享给大家学习使用,如由牵扯版权问题请联系站长邮箱904561283@qq.com